Golpe Do Bilhete Premiado: uma armadilha astuta que visa enganar incautos com promessas de prêmios falsos. Acompanhe como os golpistas utilizam técnicas de persuasão e manipulação para explorar as vulnerabilidades das suas vítimas, desde as mensagens enganosas até os bilhetes falsos. Descubra os mecanismos psicológicos por trás desse golpe, como o efeito manada e a busca por ganhos rápidos, e aprenda a identificar os perfis mais suscetíveis.

Este conteúdo aprofunda nas táticas de persuasão utilizadas, compara diferentes métodos de comunicação, e analisa as consequências financeiras, emocionais e sociais do golpe do bilhete premiado. Prepare-se para entender como os golpistas operam, para que você possa se proteger e identificar as armadilhas.

Introdução ao Golpe do Bilhete Premiado

Source: com.br

Prepare-se para mergulhar no mundo enganoso dos golpes de bilhete premiado! Este tipo de fraude, que infelizmente continua a enganar pessoas inocentes, baseia-se na promessa de uma grande fortuna, mas por trás da ilusão esconde-se uma trama elaborada de manipulação e ganância. Entender como esses golpes funcionam é crucial para evitar cair em armadilhas e proteger seus recursos financeiros.A essência do golpe do bilhete premiado reside na promessa de uma riqueza repentina e fácil, usando a emoção e a esperança como isca.

Os golpistas exploram a fragilidade humana, alimentando a busca por uma vida melhor, sem exigir qualquer esforço real. A consequência? Perdas financeiras significativas e a frustração de ver suas esperanças desfeitas.

Métodos Comuns Utilizados pelos Golpistas

Os golpistas empregam diversos métodos para enganar suas vítimas. A variedade de táticas usadas reflete a capacidade de adaptação e criatividade dos criminosos.

| Método | Descrição | Exemplo | Implicações |

|---|---|---|---|

| E-mails fraudulentos | Mensagens eletrônicas falsas, geralmente com imagens ou links suspeitos, que prometem prêmios em sorteios ou concursos. | Um e-mail afirmando que o destinatário ganhou um prêmio milionário em um concurso. | O destinatário pode ser induzido a fornecer informações pessoais ou efetuar pagamentos para “processar” o prêmio. |

| Telemarketing fraudulento | Chamadas telefônicas insistentes e persuasivas para persuadir as vítimas a darem informações pessoais ou realizarem pagamentos. | Uma chamada oferecendo um prêmio de loteria, onde o interlocutor pede informações pessoais e o pagamento de taxas para receber o prêmio. | As vítimas podem ser intimidadas ou pressionadas a agir rapidamente, gerando uma sensação de urgência. |

| Falsos Sites de Sorteios | Sites que imitam plataformas legítimas de loterias, mas que são criados para coletar informações pessoais e dados financeiros. | Um site que imita o site oficial de uma loteria, solicitando dados de cartão de crédito para “processar” o pagamento do prêmio. | Os golpistas podem obter acesso a informações confidenciais, como senhas e números de cartão de crédito. |

Comparação de Tipos de Golpes

Apesar das diversas maneiras de executar o golpe, alguns padrões e características se repetem. É importante reconhecer as nuances e diferenças entre as abordagens usadas pelos golpistas para se proteger de fraudes.

| Tipo de Golpe | Características | Exemplo | Riscos |

|---|---|---|---|

| Golpe do bilhete premiado via correio | Envolve o envio de bilhetes falsos, supostamente premiados. | Receber um bilhete com um número de sorteio que “ganhou” um prêmio. | A vítima pode ser enganada a pagar taxas ou impostos para receber o prêmio. |

| Golpe do bilhete premiado online | Utiliza plataformas digitais para se aproximar das vítimas, criando uma sensação de urgência. | Receber um e-mail ou mensagem instantânea anunciando um prêmio de loteria. | O perigo de fornecer informações pessoais e financeiras é maior. |

Elementos-Chave que Caracterizam esse Tipo de Fraude

Identificar os elementos que caracterizam esse tipo de fraude é fundamental para a prevenção. Conhecer os padrões utilizados pelos golpistas ajuda a se manter alerta e evitar cair em armadilhas.

- Promessa de riqueza fácil: A promessa de um prêmio substancial sem esforço. Exemplo: Ganhar na loteria sem ter comprado um bilhete.

- Urgência e pressa: Golpistas tentam induzir as vítimas a tomarem decisões apressadas. Exemplo: Oferecer um prêmio com prazo curto para receber o pagamento.

- Solicitação de informações pessoais: Pedir dados pessoais ou financeiros sob a alegação de que são necessários para processar o prêmio. Exemplo: Solicitar números de cartão de crédito para receber o prêmio.

- Pedir pagamentos antecipados: Exigir o pagamento de taxas ou impostos para receber o prêmio. Exemplo: Pedir o pagamento de impostos para liberar o prêmio.

Mecanismos de Engano

Source: camboriu.news

Os golpes financeiros, infelizmente, são uma realidade presente em diversas formas de interação social, seja pessoalmente ou através de plataformas digitais. Entender os mecanismos psicológicos por trás dessas práticas é fundamental para a proteção contra fraudes. A análise dos métodos de persuasão e manipulação, bem como a comparação de diferentes abordagens de comunicação, permite identificar as vulnerabilidades dos potenciais alvos, possibilitando a construção de estratégias de defesa mais eficazes.

Análise dos Mecanismos Psicológicos

Diversos mecanismos psicológicos são explorados pelos golpistas para persuadir e manipular suas vítimas. O entendimento desses mecanismos é crucial para identificar padrões e estratégias de defesa.

| Mecanismo de Engano | Tática de Persuasão | Exemplo de Mensagem Enganosa | Vulnerabilidade do Alvo |

|---|---|---|---|

| Efeito Manada | Criar a sensação de urgência e necessidade de participar de algo popular. | “Todos estão investindo em ações da empresa Alpha, você não quer perder essa oportunidade?” | Desejo de pertencimento, medo de perder algo valioso. |

| Prova Social | Apresentar depoimentos falsos de outros “clientes” satisfeitos. | “Veja os depoimentos de outros investidores que ganharam muito dinheiro com o nosso sistema de investimentos.” (Imagens ou links falsos) | Necessidade de validação externa, falta de discernimento. |

| Autoridade | Utilizar títulos falsos ou imagens de instituições renomadas. | “Investimentos administrados por especialistas do Banco Central” (e-mail com logotipo falso). | Confiança em instituições, falta de verificação. |

| Escassez | Criar a sensação de que a oferta é limitada ou que a oportunidade é temporária. | “Últimos 20 slots disponíveis para investimento, garanta sua vaga agora!” | Desejo de aproveitar oportunidades únicas, ansiedade. |

| Reciprocidade | Oferecer um “presente” ou benefício inicial para ganhar a confiança. | “Cadastre-se agora e receba R$ 100 de crédito para investimentos.” | Propensão a retribuir favores, falta de análise crítica. |

| Simpatia | Apresentar uma personalidade amigável e atenciosa. | (Golpe de telefone) “Olá, sou do setor de investimentos da sua empresa, podemos te ajudar?” (voz amigável e profissional) | Empatia, confiança em pessoas que parecem confiáveis. |

| Paternalismo | Apresentar-se como alguém que está “cuidando” da vítima. | “Precisamos de sua ajuda para resolver um problema financeiro, confie em nós.” | Necessidade de ajuda, dependência. |

| Medo | Instilar medo da perda financeira ou de outras consequências. | “Seu cadastro está em risco, atualize suas informações agora!” | Ansiedade, insegurança, vulnerabilidade a ameaças. |

| Culpa | Criar um sentimento de obrigação ou culpa. | “Você está deixando de aproveitar oportunidades de investimento lucrativas!” | Sensibilidade, necessidade de atender expectativas. |

| Desejo de Ganho Rápido | Promover retornos financeiros excessivamente altos. | “Invista R$ 1.000 e receba R$ 10.000 em 30 dias!” | Impaciência, busca por resultados rápidos, falta de compreensão de riscos. |

| Insegurança | Explorar a falta de conhecimento ou compreensão do assunto. | “Com o nosso sistema de investimento, você vai se tornar um milionário em pouco tempo!” | Falta de conhecimento financeiro, vulnerabilidade a promessas exageradas. |

Comparação de Abordagens de Comunicação

As abordagens de comunicação em golpes variam significativamente, adaptando-se ao meio e ao tipo de alvo. Golpes online utilizam técnicas de engenharia social via e-mails, mensagens instantâneas e sites falsos, enquanto golpes presenciais, como ligações telefônicas e encontros pessoais, utilizam técnicas de manipulação emocional em tempo real. A análise das diferenças entre as abordagens de comunicação em ambos os cenários é fundamental para o desenvolvimento de estratégias de proteção.

Características dos Bilhetes Falsos

Desmascarar um bilhete premiado falso exige um olhar atento e conhecimento das características que o diferenciam de um genuíno. A falsificação, infelizmente, é uma prática recorrente, e entender suas técnicas é crucial para evitar cair em golpes. Neste guia, vamos desvendar as nuances dos bilhetes falsos, comparando-os aos verdadeiros, e ensinando como identificar fraudes.

Características Físicas dos Bilhetes Falsos

A falsificação de bilhetes premiados pode se apresentar de várias formas, mas muitas vezes envolve imitar a aparência do original. A qualidade de impressão, a textura do papel e a precisão dos detalhes são pontos-chave para a detecção. Os falsificadores buscam reproduzir fielmente o design do bilhete, mas muitas vezes falham em capturar a complexidade dos elementos de segurança.

Comparação entre Bilhetes Verdadeiros e Falsos

Para identificar um bilhetes falso, é fundamental conhecer os padrões de um bilhete genuíno. Os bilhetes premiados legítimos utilizam técnicas de segurança para dificultar a falsificação. Isso inclui elementos como marcas d’água, números de série únicos, holografias, e padrões especiais de impressão. Os falsificadores tentam replicar esses elementos, mas raramente conseguem reproduzi-los com perfeição.

Elementos Distintivos dos Bilhetes Verdadeiros

Os bilhetes verdadeiros apresentam elementos que os distinguem dos falsos. Por exemplo, a impressão dos números e letras deve ser nítida e consistente, sem manchas ou borrões. A textura do papel, a sensação ao toque, e os elementos de segurança incorporados (hologramas, marcas d’água) são cruciais. A presença de tais elementos é a principal diferença entre um bilhete genuíno e um falsificado.

Um exame minucioso é essencial para a detecção.

Guia Passo a Passo para Identificar Bilhetes Falsos

Identificar um bilhete falso envolve uma série de etapas. Primeiro, verifique a qualidade da impressão. Observe se os números e letras são nítidos, ou se há distorções ou borrões. Depois, examine a textura do papel, verificando se ela se assemelha ao papel original. Examine atentamente os elementos de segurança, como hologramas, marcas d’água e números de série.

Qualquer discrepância ou irregularidade pode indicar uma falsificação.

Técnicas de Falsificação de Bilhetes Premiados

Os falsificadores empregam diversas técnicas para reproduzir bilhetes premiados. A utilização de equipamentos de impressão sofisticados, bem como a cópia de designs e layouts, são comuns. Algumas técnicas incluem a utilização de tintas especiais para imitar o tom e a textura das tintas originais. Entender essas técnicas ajuda na identificação de possíveis fraudes.

Tabela Comparativa de Bilhetes Verdadeiros e Falsos

| Característica | Bilhete Verdadeiro | Bilhete Falso | Descrição |

|---|---|---|---|

| Qualidade da Impressão | Nítida, sem manchas ou borrões. | Embaçada, com distorções ou borrões. | Observe a nitidez das letras e números. |

| Textura do Papel | Textura específica, com padrões únicos. | Textura irregular ou diferente da original. | Sinta a diferença na superfície do papel. |

| Elementos de Segurança | Hologramas nítidos e vívidos, marcas d’água visíveis. | Hologramas desfocados ou sem contraste, marcas d’água imperceptíveis. | Verifique a clareza dos elementos de segurança. |

| Números de Série | Números de série únicos e alinhados. | Números de série repetidos ou desalineados. | Analise se os números de série estão corretamente posicionados. |

Perfis das Vítimas

Compreender os perfis das vítimas de golpes é crucial para desenvolver estratégias de prevenção mais eficazes. Identificar padrões de vulnerabilidade permite criar mecanismos de proteção personalizados e direcionados a grupos específicos, reduzindo a probabilidade de fraudes e maximizando a segurança online.

Identificação de Perfis Propensos a Golpes

A identificação de perfis mais suscetíveis a golpes requer a análise de variáveis mensuráveis, evitando generalizações. Critérios como idade, nível de escolaridade, renda, conhecimento digital, perfil em redes sociais, hábitos de consumo online, entre outros, serão considerados, levando em conta a natureza de diferentes tipos de golpes (phishing, golpes de investimento, golpes românticos, etc.).

- Critérios Específicos: Idade, nível de escolaridade, renda familiar, nível de conhecimento digital (medido por testes ou análise de perfil online), frequência de uso de redes sociais, engajamento em grupos específicos, e hábitos de consumo online (como frequência de compras online e participação em comunidades virtuais). Análise de perfis de redes sociais para avaliar engajamento em conteúdo específico e interação com determinadas comunidades.

- Fontes de Dados: Bases de dados de fraudes financeiras, relatórios de agências reguladoras, pesquisas acadêmicas sobre comportamento do consumidor online, estudos sobre psicologia do comportamento, e dados públicos disponíveis sobre acesso à internet e alfabetização digital.

- Metodologia: Utilização de análise estatística descritiva para identificar padrões de vulnerabilidade. Métodos de aprendizado de máquina (machine learning) para construir modelos preditivos que identificam perfis com maior probabilidade de cair em golpes. A metodologia deve considerar a natureza específica de diferentes golpes, como phishing, golpes de investimento e golpes românticos, para uma análise mais precisa.

Comparação com Perfis de Não-Vítimas

Comparar perfis de vítimas com aqueles de pessoas que não caíram em golpes permite identificar características distintivas e fatores de vulnerabilidade. O grupo controle será crucial para garantir a precisão da análise.

- Grupo Controle: Pessoas que não reportaram ter sido vítimas de golpes nos últimos 2 anos, selecionadas aleatoriamente, com critérios específicos de exclusão, como aqueles que demonstraram histórico de vulnerabilidade a golpes ou baixo conhecimento digital. Considerar a localização geográfica e a faixa etária na seleção do grupo controle para uma análise mais precisa.

- Variáveis Comparativas: Nível de conhecimento digital (avaliado por testes e análise de histórico online), tipo de conteúdo consumido nas redes sociais (identificação de perfis com alta exposição a conteúdos sensacionalistas ou de cunho fraudulento), perfil de interação online (identificação de padrões de comportamento em fóruns, grupos e comunidades online), e hábitos de consumo online (análise da frequência e tipo de compras).

- Análise de Dados: Análise estatística comparativa (ex: testes T), análise de regressão logística para avaliar a relação entre variáveis e vulnerabilidade a golpes. A análise deve considerar diferentes tipos de golpes, para identificar padrões específicos de cada categoria.

Fatores que Contribuem para a Vulnerabilidade

Diversos fatores podem contribuir para a vulnerabilidade de vítimas de golpes, incluindo aspectos psicológicos, sociais e tecnológicos.

- Fatores Psicológicos: Baixa autoestima, necessidade de aprovação social, busca por ganhos rápidos, impulsividade, dificuldade em avaliar riscos, e falta de discernimento crítico. Considerar a influência da personalidade e do estilo de vida nas decisões online.

- Fatores Sociais: Pressão de grupos, influência de pessoas próximas, isolamento social, e falta de apoio social para a tomada de decisões online. Identificar padrões de interação social que podem influenciar o comportamento online.

- Fatores Tecnológicos: Baixo nível de conhecimento digital, falta de experiência com sites e aplicativos, dificuldade em identificar e reportar atividades suspeitas, e baixa familiaridade com as práticas de segurança online. Analisar como a falta de familiaridade com as tecnologias pode levar a comportamentos de risco.

Estudo de Caso Detalhado

Um estudo de caso detalhado de uma vítima de golpe permitirá uma compreensão mais profunda do perfil de vulnerabilidade e das motivações por trás da ocorrência do golpe.

- Caso Selecionado: Caso de uma vítima de golpe de investimento online, com alto valor financeiro envolvido e que apresente padrões de comportamento online relevantes para a compreensão do perfil de vulnerabilidade. O caso deve ser escolhido para representar uma categoria específica de golpe.

- Dados Coletados: Histórico de interação online da vítima, comunicação com os golpistas, motivações para a participação no golpe (ex: busca por enriquecimento rápido, influência de pessoas próximas, necessidade de aprovação social), e perfil psicológico (se disponível). Avaliar a complexidade do golpe para compreender as estratégias dos golpistas.

- Conclusão do Estudo de Caso: Identificar aprendizados e insights relevantes sobre o perfil da vítima, fatores que contribuíram para a vulnerabilidade, e possíveis estratégias de prevenção personalizadas. Comparar os resultados do estudo de caso com os dados da análise geral para fortalecer as conclusões.

Tabela de Perfis de Vítimas

A tabela a seguir ilustra diferentes perfis de vítimas, incluindo suas motivações e características. A tabela representa exemplos hipotéticos para fins ilustrativos e não deve ser considerada como uma representação exaustiva de todos os perfis de vítimas.

| Tipo de Golpe | Perfil da Vítima | Motivações | Características |

|---|---|---|---|

| Phishing | Usuário Iniciante | Ganho financeiro rápido, curiosidade | Baixo conhecimento digital, clickbait, falta de verificação de sites e emails. |

| Golpe de Investimento | Investidor Desinformado | Enriquecimento rápido, ganhos acima da média | Pouca experiência com investimentos, atraído por promessas mirabolantes, falta de pesquisa prévia. |

| Golpe Romântico | Pessoa Solitária | Companhia, afeto, validação | Baixa autoestima, busca por relacionamentos online, facilidade em se envolver emocionalmente. |

Meios de Comunicação Utilizados

O golpe do bilhete premiado, em sua essência, depende da manipulação e da persuasão. Compreender os meios de comunicação utilizados pelos golpistas é crucial para identificar e evitar essas armadilhas. A escolha dos canais de comunicação influencia diretamente a capacidade de atingir um número maior de vítimas e a velocidade de disseminação da fraude.

Detalhes dos Meios de Comunicação

Os golpistas empregam uma variedade de estratégias de comunicação para alcançar suas vítimas. A escolha dos meios reflete a necessidade de atingir um público amplo e de criar um senso de urgência ou exclusividade. Desde abordagens tradicionais até métodos modernos, os criminosos adaptaram suas táticas para aproveitar as vulnerabilidades da sociedade.

Tipos de Meios de Comunicação Utilizados

A internet, com sua capacidade de alcance global, tornou-se uma ferramenta fundamental para a propagação do golpe do bilhete premiado. As redes sociais, mensagens de texto, e-mails e até mesmo anúncios online são frequentemente usados para disseminar informações enganosas. Entretanto, os golpistas não se limitam à internet. Métodos tradicionais, como ligações telefônicas e cartas, ainda são empregados, especialmente em regiões com menor acesso à internet.

Tabela de Meios de Comunicação e Exemplos

| Meio de Comunicação | Exemplos de Abordagens | Eficácia | Observações |

|---|---|---|---|

| E-mails falsos com anexos maliciosos ou links para sites fraudulentos. | Moderada a alta, dependendo do grau de credibilidade do remetente e da experiência do destinatário. | O uso de endereços falsos e assuntos chamativos aumentam a probabilidade de abrir o e-mail. | |

| Redes Sociais | Postagens falsas em grupos ou perfis, mensagens privadas com ofertas irresistíveis. | Alta, devido à disseminação rápida de informações entre contatos. | A utilização de influenciadores digitais pode potencializar a fraude. |

| Mensagens de Texto (SMS) | Mensagens com links para sites fraudulentos ou com ofertas de prêmios inesperados. | Moderada, devido à baixa probabilidade de verificação por parte do destinatário. | A urgência e a sensação de exclusividade são estratégias eficazes. |

| Telemarketing | Ligações telefônicas com ofertas de prêmios e exigências de informações pessoais. | Moderada, dependendo da habilidade do golpista em criar um senso de urgência. | O uso de técnicas de manipulação psicológica é comum. |

| Cartas | Cartas falsas com ofertas de prêmios ou com instruções para envio de dinheiro. | Baixa, em comparação com outros meios de comunicação, devido à maior dificuldade de falsificação. | A impressão de qualidade e a presença de logos falsos podem induzir à desconfiança. |

Consequências do Golpe de Phishing: Golpe Do Bilhete Premiado

O golpe de phishing, um tipo de fraude que se utiliza de engenharia social para obter informações confidenciais, como senhas e dados bancários, pode ter consequências devastadoras para as vítimas. Este tipo de golpe, frequentemente executado por meio de e-mails falsos ou sites fraudulentos, explora a confiança das pessoas para roubar suas informações pessoais e financeiras. As consequências podem variar significativamente, impactando as vítimas em diversos níveis, desde o aspecto financeiro até o psicológico e social.

Consequências Financeiras

As consequências financeiras do golpe de phishing podem ser significativas, variando de perdas de pequenas quantias a prejuízos financeiros substanciais. As vítimas podem sofrer perdas diretas de dinheiro, como transferências não autorizadas para contas fraudulentas ou compras realizadas sem seu conhecimento. Além disso, as vítimas podem incorrer em dívidas adicionais para recuperar seus recursos perdidos ou reparar danos causados pelo golpe.

- Perda de dinheiro: Transferências não autorizadas, compras fraudulentas, saque de contas bancárias.

- Dívidas adicionais: Custos de investigação, taxas bancárias para recuperação de fundos e outros gastos relacionados ao golpe.

- Prejuízos em investimentos: Se o golpe atingir contas de investimento, as vítimas podem perder valor considerável.

- Acesso bloqueado: Perda do acesso a contas bancárias, cartões de crédito ou outros ativos financeiros, gerando bloqueios e burocracias.

Consequências Emocionais e Psicológicas

O impacto emocional e psicológico do golpe de phishing pode ser profundo e duradouro. A sensação de insegurança, perda de controle e vergonha podem levar ao estresse, ansiedade e depressão. A vítima pode se sentir impotente diante do golpe e questionar sua capacidade de lidar com situações futuras. A confiança em instituições financeiras e em si mesmas pode ser abalada.

- Estresse e Ansiedade: A vítima pode sofrer de estresse e ansiedade devido à perda financeira e à incerteza sobre o futuro.

- Medo e Vergonha: Sentimentos de medo e vergonha podem surgir devido à exposição da vulnerabilidade e à sensação de impotência.

- Impotência e Trauma: O golpe pode gerar um sentimento de impotência e trauma, afetando a confiança em instituições financeiras e em si mesmo.

- Dificuldade de Confiança: A vítima pode ter dificuldade para confiar em outras pessoas e em instituições após o ocorrido.

Comparação entre Tipos de Vítimas

As consequências do golpe de phishing podem variar dependendo do perfil socioeconômico da vítima. Indivíduos com menor conhecimento digital e recursos financeiros podem ser mais vulneráveis e sofrer consequências mais graves, tanto financeiramente quanto psicologicamente.

- Indivíduos com menor conhecimento digital: Mais vulneráveis devido à falta de conhecimento sobre segurança online.

- Idosos: Podem ser mais suscetíveis a golpes devido à falta de familiaridade com as novas tecnologias.

- Empresas: As consequências financeiras podem ser ainda mais graves, incluindo perda de dados sensíveis e prejuízos operacionais.

Consequências Sociais

O golpe de phishing pode ter consequências sociais significativas, como a perda de confiança nas instituições financeiras e um aumento da desconfiança social. A difusão de golpes e notícias falsas pode levar a uma maior desinformação e a uma diminuição na segurança online.

- Perda de Confiança: O golpe pode gerar desconfiança em instituições financeiras e em processos online.

- Aumento da Desconfiança Social: O golpe pode contribuir para um aumento da desconfiança entre as pessoas.

- Impacto na Economia: A disseminação do golpe pode causar danos à economia, com a perda de dinheiro e o aumento de custos de recuperação.

Exemplo de Caso

Uma pessoa recebeu um e-mail que parecia ser de seu banco, solicitando informações de login e dados bancários. Ao clicar no link do e-mail, a vítima foi redirecionada a um site falso que se parecia exatamente com o site do banco. A vítima, sem perceber a fraude, forneceu suas informações pessoais, permitindo que os golpistas acessassem sua conta bancária e realizassem transferências fraudulentas.

Recomendações para Prevenção

Para prevenir golpes de phishing, é crucial manter-se alerta e tomar precauções para evitar cair em armadilhas fraudulentas. Verificar a autenticidade dos remetentes, evitar clicar em links suspeitos e manter o software atualizado são medidas importantes para se proteger.

- Verificar a autenticidade dos remetentes.

- Não clicar em links suspeitos.

- Manter o software atualizado.

- Utilizar senhas fortes e diferentes para cada conta.

Prevenção e Proteção

Source: com.br

Proteger-se de golpes, como o do bilhete premiado, exige uma combinação de cautela, conhecimento e estratégias de segurança. Neste tópico, abordaremos medidas preventivas eficazes para evitar cair em diversas armadilhas, incluindo exemplos práticos e dicas específicas para cada tipo de golpe. A chave para a segurança está na sua capacidade de identificar padrões suspeitos e tomar decisões informadas, protegendo-se contra fraudes e golpes.

Medidas Preventivas Gerais

A prevenção contra golpes envolve uma postura proativa, baseada em um conjunto de medidas que vão desde a verificação da fonte até a cautela com ofertas irresistíveis. É fundamental entender as características dos golpes para identificá-los e evitar ser vítima.

- Verifique a legitimidade da fonte: Nunca confie em mensagens inesperadas ou e-mails solicitando informações pessoais ou financeiras sem antes investigar a fonte. Lembre-se, empresas confiáveis não costumam pedir dados sensíveis por e-mail. Verifique o site oficial da empresa ou contate-a por telefone para confirmar a autenticidade.

- Não compartilhe informações pessoais desnecessárias: Seja cauteloso ao fornecer dados pessoais em sites ou por telefone. Não compartilhe informações confidenciais, como senhas, números de cartão de crédito, ou dados pessoais, a menos que seja absolutamente necessário e o site ou a instituição seja confiável.

- Verifique se o site ou a mensagem são seguros: Procure por um ícone de cadeado na barra de endereço do navegador, indicando um site seguro (HTTPS). Observe a ortografia e a gramática da mensagem; erros podem indicar um golpe.

- Seja cauteloso com ofertas aparentemente muito boas para serem verdadeiras: Prêmios, descontos, investimentos com retornos extraordinários sem esforço, muitas vezes são armadilhas. Investigações adicionais são necessárias antes de se comprometer com qualquer oferta aparentemente promissora demais.

- Procure ajuda profissional se estiver em dúvida: Não hesite em consultar um especialista em segurança digital ou um profissional financeiro caso tenha dúvidas sobre a legitimidade de uma oferta ou mensagem. A ajuda especializada pode evitar perdas financeiras e a exposição a fraudes.

Golpes Específicos e suas Características

Compreender as características dos golpes específicos ajuda na identificação de padrões suspeitos. Observe os exemplos e as dicas para evitar ser vítima de cada tipo.

- Golpe de Bilhete Premiado: Envolve mensagens inesperadas que informam o recebimento de um prêmio. As mensagens costumam exigir informações pessoais ou financeiras para a liberação do prêmio, mas na verdade, são uma tentativa de obter dados pessoais. Exemplo: Um e-mail falso informando que você ganhou um carro e solicitando dados bancários para depósito do prêmio. Prevenção: Procure por inconsistências na mensagem, verifique a fonte e nunca forneça dados financeiros ou pessoais sem confirmação.

- Golpe de Romance: Envolve o estabelecimento de um relacionamento virtual com uma pessoa que finge ser atenciosa e romântica, mas com o objetivo de obter benefícios financeiros. Exemplo: Um contato virtual que se declara apaixonado e solicita dinheiro para resolver problemas financeiros. Prevenção: Seja cauteloso com relacionamentos virtuais e não compartilhe informações pessoais ou financeiras rapidamente.

- Golpe de Investimento Fraudulento: Promete retornos elevados em investimentos sem risco. As estratégias geralmente envolvem esquemas de pirâmide ou investimentos fraudulentos. Exemplo: Uma promessa de retorno financeiro rápido em um investimento em criptomoedas desconhecidas. Prevenção: Investigações cuidadosas sobre a empresa ou o investimento são essenciais antes de investir.

Comparativo de Estratégias de Segurança

Existem diferentes abordagens para a segurança digital, desde a prevenção ativa até a busca por ajuda em caso de suspeitas. O uso combinado de diferentes estratégias aumenta a proteção.

- Métodos de verificação online: Senhas fortes, autenticação de dois fatores e softwares antivírus são cruciais para a segurança online. O uso de senhas complexas e únicas para cada conta é fundamental. A autenticação de dois fatores adiciona uma camada extra de segurança. Softwares antivírus ajudam a proteger contra malware e softwares maliciosos.

- Educação financeira: O conhecimento sobre finanças pessoais e investimentos ajuda a reconhecer oportunidades fraudulentas. Compreender os princípios de investimento e o funcionamento dos mercados financeiros é crucial para evitar cair em armadilhas.

- Abordagens proativas vs. reativas: Verificar a legitimidade de um site antes de clicar em links é uma abordagem proativa. Buscar ajuda profissional quando se suspeita de fraude é uma abordagem reativa. Ambas são importantes para a segurança.

Dicas para Evitar Golpes de Bilhete Premiado

As dicas a seguir ajudam a evitar cair em golpes de bilhete premiado, que geralmente envolvem mensagens inesperadas prometendo prêmios. É fundamental ser cauteloso e verificar a legitimidade da mensagem.

- Verifique a fonte: Não confie em mensagens inesperadas ou e-mails que pedem informações pessoais.

- Não compartilhe informações financeiras: Não forneça detalhes bancários ou informações de cartão de crédito por e-mail ou telefone.

- Não clique em links suspeitos: Cuidado com links em mensagens que parecem muito boas para serem verdadeiras.

- Não confie em promessas de prêmios sem esforço: Prêmios sem esforço geralmente são golpes.

- Verifique a autenticidade da empresa: Procure o site oficial da empresa ou entre em contato por telefone.

- Desconfie de mensagens com erros gramaticais ou ortográficos: Erros podem indicar um golpe.

- Não forneça dados pessoais em sites suspeitos: Verifique a segurança do site.

- Não clique em anexos em e-mails suspeitos: Evite abrir anexos de e-mails desconhecidos.

- Denuncie golpes: Reporte os golpes às autoridades competentes.

- Informe-se sobre os golpes: Fique atualizado sobre as técnicas de golpes.

Tabela de Prevenção, Golpe Do Bilhete Premiado

| Dica de Prevenção | Exemplo | Detalhamento | Consequência Potencial |

|---|---|---|---|

| Verificar a legitimidade da fonte | E-mail de uma empresa desconhecida pedindo informações financeiras. | Pesquise a empresa no site oficial ou entre em contato por telefone para verificar a autenticidade da mensagem. | Perda de dados financeiros e informações pessoais. |

| Não compartilhar informações pessoais desnecessárias | Fornecer dados pessoais em sites suspeitos. | Seja cauteloso com sites que pedem dados sensíveis, como número de telefone, endereço ou informações bancárias. | Roubo de identidade ou fraude. |

| Verificar a segurança do site | Site com certificado de segurança (HTTPS). | Procure o símbolo de cadeado na barra de endereço do navegador. | Perda de dados devido a ataques cibernéticos. |

| Não clicar em links suspeitos | Links em mensagens de texto ou e-mails suspeitos que prometem prêmios ou descontos. | Verifique a fonte do link e o site antes de clicar. | Instalação de malware ou redirecionamento para sites fraudulentos. |

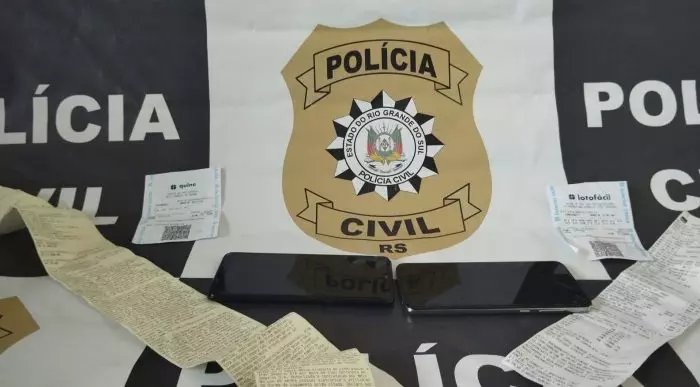

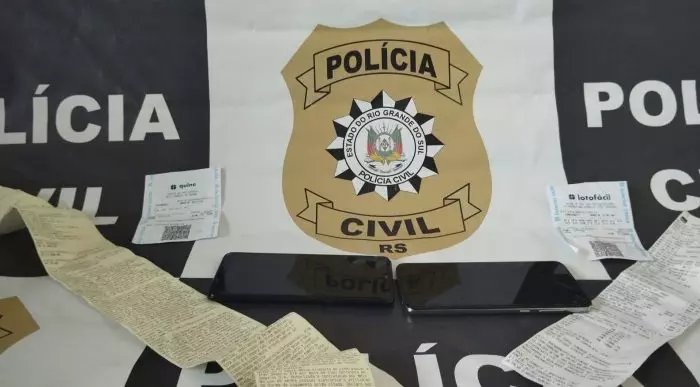

Denúncias e Ações Legais

Denunciar um golpe é crucial para combater a criminalidade e proteger outras pessoas de fraudes. Este processo, desde o primeiro contato com o golpista até o registro formal da denúncia, envolve etapas importantes que garantem o devido processo legal. A coleta e organização de evidências são fundamentais para fortalecer o caso e auxiliar as autoridades na investigação.

Procedimentos para Denunciar Golpes

Denunciar um golpe envolve passos claros e específicos, que variam dependendo do tipo de golpe e do canal de comunicação utilizado. É fundamental registrar todos os detalhes do ocorrido para auxiliar na investigação.

- Primeiros Contatos e Coleta de Evidências: Desde o primeiro contato com o golpista, é imprescindível registrar todos os detalhes. Capturas de tela de mensagens, e-mails, áudios e vídeos são essenciais. Por exemplo, em um golpe de phishing, registre o e-mail fraudulento, o link suspeito e qualquer interação com o golpista. Em um golpe de investimento, guarde as mensagens e documentos relacionados à transação.

Armazene essas evidências em um local seguro e organizado, como um pen drive ou um serviço de armazenamento em nuvem, protegendo-as de acesso não autorizado.

- Registro Formal da Denúncia: Após a coleta de evidências, é necessário registrar a denúncia formalmente. Este procedimento varia dependendo do tipo de golpe e da plataforma envolvida. Existem diferentes órgãos responsáveis, como a Polícia Civil, a Polícia Federal e a Comissão de Valores Mobiliários (CVM). Por exemplo, um golpe de bilhete premiado deve ser denunciado à Polícia Civil, enquanto um golpe de investimento fraudulento deve ser denunciado à CVM.

- Diferenças entre Denúncias Online e Presenciais: Denúncias online podem ser feitas através de formulários online ou por contato direto com a empresa ou plataforma. Denúncias presenciais exigem comparecimento pessoal à delegacia ou órgão responsável. Por exemplo, o Mercado Livre oferece um canal de denúncia para golpes, enquanto a denúncia presencial deve ser feita em uma delegacia de polícia.

- Passos para Denunciar em Plataformas Online: Cada plataforma possui seu próprio procedimento. Em sites de vendas online, como Mercado Livre ou OLX, procure por um link específico para denúncia de golpes. Em redes sociais como Facebook, utilize o recurso de denúncia disponível na plataforma.

Guia para Registrar Denúncias de Golpes do Bilhete Premiado

Golpes de bilhete premiado utilizam estratégias enganosas para obter informações pessoais e financeiras. É crucial registrar a denúncia com precisão para garantir a investigação.

- Características Comuns e Mensagens Enganosas: Golpes de bilhete premiado frequentemente envolvem mensagens com promessas de prêmios falsos, solicitando informações pessoais e financeiras. Exemplos incluem mensagens falsas de ganhadores de loterias, ou promessas de grandes fortunas.

- Modelo de Relatório Detalhado: Um modelo de relatório deve incluir a data do contato, o nome do golpista (se conhecido), a descrição detalhada do golpe, o valor envolvido, os métodos de contato utilizados e as evidências coletadas (capturas de tela, mensagens, etc.).

- Documentos Necessários: Cópias de documentos pessoais, comprovantes de transações financeiras, e-mails e mensagens de texto relacionados ao golpe.

- Possíveis Consequências para o Golpista: As consequências para o golpista podem variar dependendo da gravidade do crime e da legislação vigente. Isso pode incluir multas, prisão e a recuperação de valores roubados.

Comparando Opções de Denúncia em Diferentes Contextos

A tabela abaixo apresenta um comparativo das autoridades competentes e canais de denúncia para diferentes tipos de golpes.

| Contexto | Autoridades Competentes | Canais de Denúncia | Exemplos |

|---|---|---|---|

| Golpe de Investimento | Comissão de Valores Mobiliários (CVM) | Site da CVM, telefone, e-mail | Investimentos fraudulentos, pirâmides financeiras |

| Golpe de Cartão de Crédito | Polícia Civil | Delegacia de Polícia, site da polícia, telefone | Fraudes com cartão de crédito em lojas online |

| Golpe de Bilhete Premiado | Polícia Civil | Delegacia de Polícia, site da polícia, telefone | Bilhetes falsos, promessas enganosas |

| Golpe em Plataforma Online | Plataforma Online | Central de Ajuda da plataforma, contato direto com a empresa | Fraudes em sites de vendas, plataformas de compras |

Identificando as Autoridades Competentes

A tabela abaixo lista as autoridades competentes para diferentes tipos de golpes. É importante consultar os órgãos locais para obter informações atualizadas.

| Tipo de Golpe | Autoridade Competente | Sites/Números de Telefone |

|---|---|---|

| Fraude Bancária | Banco Central, Polícia Federal | [Links e números de telefone] |

| Golpe de Investimento | Comissão de Valores Mobiliários (CVM) | [Links e números de telefone] |

| Golpe de Cartão de Crédito | Polícia Civil | [Links e números de telefone] |

Modelo de E-mail para Registrar uma Denúncia

O modelo de e-mail abaixo pode ser adaptado para diferentes tipos de denúncias. É importante fornecer informações precisas e evidências para auxiliar na investigação.[Modelo de E-mail – Inserir aqui]

Estudos de Caso de Golpes

Compreender os golpes bem-sucedidos e as tentativas frustradas é fundamental para a construção de estratégias eficazes de prevenção. Analisar os detalhes dos golpes, desde a abordagem inicial até as consequências, permite identificar padrões e vulnerabilidades que podem ser mitigadas. Neste tópico, exploraremos casos reais, ou cenários realistas, de golpes bem-sucedidos e frustrados, detalhando as estratégias empregadas pelos golpistas e os métodos utilizados para identificação e rastreamento.

Golpe Bem-Sucedido – Golpe do Investimento Fictício

Este golpe se caracteriza pela promessa de altos retornos em investimentos, frequentemente em ativos digitais ou esquemas financeiros pouco transparentes. A vítima, normalmente atraída por ganhos rápidos e fáceis, é abordada por meio de contatos diretos, seja por telefone ou mensagens online, criando um senso de urgência e confiança.

- Contexto: Um investidor iniciante, seduzido por um grupo de “especialistas” em criptomoedas, foi persuadido a investir em um fundo de investimento virtual. A abordagem foi feita via um grupo de WhatsApp, com mensagens personalizadas, e a vítima se sentiu segura por conta da reputação aparente do grupo.

- Estratégias: O golpe utilizou engenharia social, criando um ambiente de confiança. Utilizaram documentos falsos, sites falsos com domínio similar a plataformas de investimentos legítimos, e pessoas falsas que se apresentavam como especialistas. A manipulação foi baseada em emoções (ambição por ganhos rápidos) e necessidade (o desejo de sucesso financeiro). A comunicação foi feita principalmente por mensagens e vídeos em grupos de WhatsApp.

- Resultados: A vítima investiu R$ 10.000,00 em um fundo fictício, acreditando que seria capaz de obter altos retornos em curto prazo. No entanto, o grupo desapareceu, levando todo o investimento. O impacto na vítima foi devastador, com perda financeira e trauma psicológico.

| Data | Descrição da Ação | Método Usado | Impacto |

|---|---|---|---|

| 01/08/2024 | Contato via WhatsApp | Engenharia Social | Criação de confiança |

| 05/08/2024 | Envio de documentos falsos | Falsidade | Apresentação de legitimidade |

| 10/08/2024 | Solicitação de investimento | Manipulação | Perda financeira |

| 15/08/2024 | Desaparecimento do grupo | Fraude | Perda de R$ 10.000,00 |

Golpe Frustado – Tentativa de Fraude por Email

Este caso demonstra como uma vítima consciente pode identificar e reportar um golpe antes de ser prejudicada. A vítima, tendo um histórico de cautela com emails suspeitos, percebeu a tentativa de fraude.

- Contexto: Um funcionário recebeu um email solicitando atualização de dados bancários. O email se passava por um pedido oficial da empresa.

- Estratégias: O golpe utilizou phishing, tentando obter informações sensíveis. A tentativa de fraude foi feita por email, utilizando um email com aparência similar ao oficial da empresa.

- Métodos de Identificação e Rastreamento: A vítima, ao perceber a irregularidade no email, o reportou ao departamento de TI da empresa, que identificou o email fraudulento e alertou outros funcionários. A empresa também bloqueou o IP do remetente.

- Pontos Fracos do Golpe: O email apresentava erros gramaticais e de estilo, que a vítima identificou como suspeitos. A vítima não tinha pressa em responder, o que permitiu a avaliação da mensagem.

| Data | Descrição da Ação | Método Usado | Resultado |

|---|---|---|---|

| 12/09/2024 | Recebimento do email | Phishing | Identificação da fraude |

| 12/09/2024 | Reportagem ao departamento de TI | Investigação | Bloqueio do IP do remetente |

| 12/09/2024 | Comunicação ao setor de TI | Rastreamento | Prevenção de danos |

Análise Comparativa (Golpe Bem-Sucedido x Golpe Frustado)

O golpe bem-sucedido explorou a vulnerabilidade da vítima a ganhos rápidos, utilizando engenharia social para criar confiança. Já o golpe frustrado teve como ponto fraco a falta de profissionalismo e erros gramaticais, aliados à cautela da vítima. A análise comparativa ressalta a importância da educação financeira e da vigilância constante para a prevenção de golpes.

Comparação com Outros Tipos de Fraudes

O golpe do bilhete premiado, embora peculiar, compartilha semelhanças com outras modalidades de fraude. Compreender essas similaridades e diferenças é crucial para desenvolver estratégias eficazes de prevenção e proteção. A análise comparativa permite identificar padrões e vulnerabilidades comuns, facilitando a detecção e o combate a diversas formas de artifício fraudulento.

Comparação de Golpes

A compreensão das similaridades e diferenças entre o golpe do bilhete premiado e outras fraudes é essencial para a prevenção. Existem diversos tipos de golpes, cada um com suas próprias características e estratégias. A tabela a seguir demonstra uma comparação entre alguns dos golpes mais comuns, destacando semelhanças e diferenças.

| Tipo de Golpe | Método Principal | Motivo/Objetivo | Vulnerabilidade Alvo |

|---|---|---|---|

| Golpe do Bilhete Premiado | Promessa de prêmio falso, geralmente via e-mail ou mensagem SMS. | Obtenção de dados pessoais e financeiros da vítima. | Credulidade e desejo de ganho fácil. |

| Phishing | Simulação de sites ou e-mails legítimos para roubar informações. | Obtenção de senhas, números de cartão de crédito e outras informações confidenciais. | Falta de atenção e conhecimento sobre segurança online. |

| Golpe da Venda de Imóveis | Promessa de venda de imóveis a um preço muito baixo ou com condições irregulares. | Obtenção de dinheiro da vítima, muitas vezes através de pagamento antecipado. | Necessidade de moradia e/ou ganho financeiro rápido. |

| Enganação por Boleto Bancário | Envio de boletos falsos ou com informações alteradas para cobrança indevida. | Obtenção de dinheiro da vítima, geralmente sem o conhecimento do erro. | Falta de verificação de boletos e documentos. |

Estratégias Usadas em Outros Tipos de Golpes

Diversas estratégias são utilizadas em outros golpes, como o phishing e o golpe do emprego. Essas estratégias, muitas vezes, se baseiam na manipulação emocional e na criação de um senso de urgência.

- Phishing: O phishing utiliza a engenharia social para induzir as vítimas a fornecerem informações confidenciais. Eles frequentemente imitam empresas legítimas, usando logos e modelos semelhantes para enganar. A sensação de urgência, como “conta em risco”, é uma ferramenta eficaz.

- Golpe da Venda de Imóveis: Este tipo de fraude se baseia em ofertas aparentemente vantajosas, como preços baixos ou condições especiais de pagamento. A falta de verificação de documentos e a pressa para fechar o negócio são pontos vulneráveis.

- Enganação por Boleto Bancário: Os golpistas podem criar boletos falsos ou alterar informações de boletos legítimos. O objetivo é fazer com que a vítima efetue o pagamento para contas fraudulentas, aproveitando a falta de atenção na conferência dos dados.

Semelhanças e Diferenças

Embora cada golpe tenha suas características únicas, existem semelhanças. A maioria dos golpes se vale de uma combinação de manipulação psicológica, criação de um senso de urgência e a exploração de vulnerabilidades humanas. As diferenças residem na estratégia específica utilizada, no alvo e no método de obtenção do dinheiro.

Implicações Sociais

O golpe do bilhete premiado, além de um crime individual, tem profundas implicações sociais, afetando a confiança na sociedade e em instituições financeiras. Sua disseminação gera um clima de desconfiança e medo, impactando negativamente a vida de muitas pessoas e a economia como um todo. Este golpe não se limita a roubar dinheiro; ele mina a credibilidade das transações e das relações sociais.O golpe do bilhete premiado, em sua essência, explora a esperança e a vulnerabilidade humana.

Ele se aproveita da crença em oportunidades rápidas de ganho, explorando o desejo de riqueza e o anseio por uma vida melhor. A forma como esse golpe se adapta e evolui, com novas técnicas e meios de comunicação, demonstra a necessidade constante de aprimoramento em estratégias de segurança e prevenção.

Impacto na Confiança e na Segurança

O golpe do bilhete premiado, ao gerar um clima de insegurança e desconfiança, afeta a forma como as pessoas interagem e confiam umas nas outras. As vítimas, muitas vezes, se sentem traídas e desvalorizadas, o que pode levar a problemas psicológicos e sociais. A falta de transparência e a manipulação envolvidas no golpe corroem a confiança em instituições financeiras e em outras entidades responsáveis por garantir a segurança das transações.

Esta desconfiança pode levar a um aumento na evitação de contatos sociais e em transações financeiras, impactando negativamente a economia.

Consequências Econômicas

O golpe do bilhete premiado tem um impacto econômico significativo, principalmente para as vítimas individuais. O prejuízo financeiro direto, além do sofrimento psicológico e emocional, pode levar ao estresse e a problemas de saúde. O golpe também afeta a confiança no comércio eletrônico e nas transações online, impactando negativamente a economia como um todo. As empresas perdem tempo e recursos na tentativa de recuperar a confiança dos seus clientes.

Implicações Psicológicas

A experiência de ser vítima de um golpe como o do bilhete premiado pode ter consequências psicológicas significativas. O sentimento de decepção, perda de confiança, raiva e estresse podem afetar a saúde mental das vítimas. A sensação de impotência diante de um esquema fraudulento pode levar a problemas de autoestima e ansiedade. Em casos mais graves, o trauma pode levar à depressão.

Prevenção e Conscientização

Para minimizar as implicações sociais do golpe do bilhete premiado, é crucial investir em programas de prevenção e conscientização. Campanhas educativas, envolvendo a mídia, escolas e comunidades, são fundamentais para educar as pessoas sobre as táticas de golpes e como se proteger. É necessário reforçar a importância da verificação de informações e da cautela ao lidar com promessas de ganhos rápidos.

Estudos de Caso e Melhorias

A análise de estudos de caso de golpes similares pode fornecer insights valiosos para melhorar as estratégias de segurança. A identificação de padrões e tendências nos métodos utilizados pelos golpistas pode levar ao desenvolvimento de novas ferramentas e técnicas para prevenção. A colaboração entre instituições financeiras, autoridades policiais e organizações de segurança pode resultar em ações mais eficazes para combater o golpe do bilhete premiado e outros tipos de fraudes.

Evolução do Golpe de Phishing ao Longo do Tempo

O golpe de phishing, uma forma de fraude online que se aproveita da engenharia social para obter informações confidenciais, evoluiu significativamente ao longo dos anos. Acompanhar essa evolução é crucial para compreender como os golpistas se adaptam a novas tecnologias e estratégias de segurança, e como a sociedade reage a essas novas formas de fraude. Este estudo analisa a adaptação do phishing a novas tecnologias e as mudanças nas estratégias dos golpistas ao longo das últimas duas décadas.

Análise da Evolução do Golpe de Phishing (Últimos 20 Anos)

A crescente popularização da internet e das tecnologias digitais proporcionou novos meios para os golpistas realizarem suas atividades fraudulentas. A adaptação do phishing a novas tecnologias, como a evolução das plataformas de comunicação online, é um fator chave para entender a sua evolução. A análise do phishing ao longo dos últimos 20 anos revela uma crescente sofisticação e complexidade nas técnicas utilizadas.

| Data | Descrição do Golpe | Tecnologia Utilizada | Estratégias Empregadas |

|---|---|---|---|

| Início dos anos 2000 | Mensagens de e-mail falsas, imitando instituições financeiras ou empresas conhecidas, com ameaças de vírus ou promessas de ganhos rápidos. A comunicação era geralmente genérica, com erros gramaticais e de ortografia. | Correio eletrônico (e-mail) | Engenharia social, baseada em ameaças, urgência e recompensas. |

| Meados dos anos 2000 | Phishing com design mais sofisticado, imitando bancos ou instituições financeiras. Começaram a utilizar logos e modelos de páginas web mais realistas, mas ainda com alguns indícios de fraude. | Correio eletrônico (e-mail), websites falsos | Engenharia social, direcionamento personalizado para perfis de vítimas específicas, aproveitando o aumento de popularidade das transações online. |

| 2010-2015 | Phishing via redes sociais, usando técnicas de engenharia social para obter informações pessoais. Os golpistas utilizavam perfis falsos e mensagens personalizadas para criar confiança e obter informações confidenciais. | Redes sociais (Facebook, Twitter, LinkedIn), mensagens instantâneas | Engenharia social, personalização de mensagens para criar um relacionamento, exploração de vulnerabilidades em perfis de vítimas. |

| 2015-2020 | Phishing com uso crescente de SMS (mensagens de texto) e aplicativos de mensagens instantâneas. Mensagens mais direcionadas e urgentes, com o objetivo de criar uma sensação de pressa e obrigar a vítima a agir rapidamente. | SMS, aplicativos de mensagens instantâneas, sites falsos | Engenharia social, uso de mensagens urgentes e ameaçadoras, falsas notificações e links para sites falsos. |

| 2020-Presente | Phishing com inteligência artificial, personalizando mensagens e aumentando a eficácia. Os golpistas utilizam algoritmos para analisar dados de vítimas e criar mensagens mais direcionadas, levando a um aumento considerável na taxa de sucesso. | Aplicações de inteligência artificial, dados de perfis online, e-mail, redes sociais, SMS, websites falsos | Engenharia social, personalização de mensagens em tempo real, aumento da persuasão, técnicas mais sofisticadas de persuasão, dados de perfis de vítimas. |

Impacto da Evolução do Phishing na Sociedade

A evolução do phishing tem um impacto significativo na sociedade, principalmente no que diz respeito à segurança digital. A sofisticação crescente das técnicas utilizadas pelos golpistas exige que os indivíduos e as instituições se mantenham atualizados sobre as novas ameaças. A conscientização e a educação sobre segurança cibernética são fundamentais para mitigar os danos causados pelo phishing.

Prevenção para Empresas e Organizações

O Golpe do Bilhete Premiado, com suas diversas variantes, representa uma ameaça significativa para empresas de todos os portes. A prevenção eficaz exige uma abordagem multifacetada, focando em conscientização, tecnologias de segurança e processos robustos. Ignorar essas medidas pode resultar em prejuízos financeiros e danos à reputação.

Estratégias de Prevenção para Empresas

As empresas devem adotar uma estratégia abrangente que envolva treinamento, tecnologias de segurança e monitoramento constante. A conscientização dos funcionários sobre as táticas de phishing é fundamental, pois eles são a primeira linha de defesa. Implementar ferramentas de detecção de ameaças e criar processos de reporte para suspeitas de fraudes é crucial. Uma abordagem proativa é essencial para se manter à frente dos golpistas.

Guia de Prevenção para Empresas

Este guia oferece diretrizes práticas para a implementação de medidas preventivas:

- Sensibilização dos Funcionários: Treinamentos periódicos e simulações de phishing são essenciais para capacitar os funcionários a reconhecer e reportar tentativas de fraude. Os treinamentos devem incluir exemplos concretos de mensagens fraudulentas, com foco em domínios suspeitos, gramática incorreta e pedidos urgentes. A prática simulada fortalece as defesas.

- Segurança de Senhas e Acesso: Implementar políticas de senhas fortes, autenticação multifatorial e gerenciamento de senhas centralizado são fundamentais. A adoção de senhas complexas, com letras maiúsculas, minúsculas, números e símbolos, é crucial. O uso de gerenciadores de senhas pode facilitar a segurança e reduzir a vulnerabilidade.

- Proteção de Dados e Redes: Implementar firewalls robustos, antivírus atualizados, e sistemas de detecção de intrusão (IDS) são essenciais para proteger as redes da empresa contra acessos não autorizados. O uso de VPNs para conexões remotas é importante, assim como o monitoramento constante das atividades suspeitas.

- Validação de Contatos e Informações: Incentivar a verificação independente de informações recebidas por e-mail, telefone ou mensagens instantâneas. Nunca fornecer informações confidenciais sem validação prévia e comunicação direta. Contatar diretamente a empresa ou entidade em questão para confirmação é um procedimento de segurança essencial.

- Monitoramento e Análise: Implementar ferramentas de monitoramento de e-mails e atividades suspeitas nas redes. Analisar padrões de comportamento e identificar tendências de fraude. Uma equipe dedicada a monitorar e responder a possíveis incidentes é crucial.

Comparação de Estratégias de Segurança

Diferentes estratégias de segurança possuem pontos fortes e fracos. Algumas focam na prevenção, outras na detecção e resposta a incidentes. A combinação de diferentes métodos é a chave para uma defesa eficaz. A adoção de uma abordagem híbrida, integrando tecnologias de segurança e treinamento de funcionários, proporciona uma defesa mais robusta contra o Golpe do Bilhete Premiado.

Métodos de Prevenção para Empresas

A tabela a seguir compara diferentes métodos de prevenção para empresas, destacando suas vantagens e desvantagens:

| Método | Vantagens | Desvantagens | Custo |

|---|---|---|---|

| Treinamento de Funcionários | Conscientização e redução de erros humanos | Pode ser caro e demorado para atingir todos os funcionários | Médio |

| Ferramentas de Segurança | Detecção e bloqueio de ameaças | Podem não ser eficazes contra novas táticas de phishing | Alto |

| Monitoramento de Atividades | Identificação precoce de comportamentos suspeitos | Exige recursos computacionais e expertise | Médio-Alto |

| Políticas de Segurança | Padronização e controle de acessos | Podem ser burocráticas e demandar tempo para implementação | Baixo |

Dicas Adicionais e Considerações Finais

O golpe do bilhete premiado, apesar de antigo, continua a ser uma ameaça real. Entender suas estratégias e aprender como se proteger é fundamental para evitar cair em armadilhas. Neste guia prático, reunimos dicas essenciais para fortalecer sua segurança e evitar ser vítima deste tipo de fraude.

Guia Prático para a Prevenção de Golpes

Para se proteger eficazmente, é crucial desenvolver um conjunto de hábitos e atitudes preventivas. Ignorar e-mails suspeitos, ter cautela com mensagens de texto ou ligações não solicitadas, e verificar cuidadosamente a autenticidade de sites e documentos são medidas essenciais.

Dicas de Segurança Adicionais

A prevenção eficaz envolve uma combinação de estratégias. A seguir, uma lista de dicas adicionais para fortalecer sua segurança:

- Verifique a autenticidade de sites e links: Antes de clicar em qualquer link ou fornecer informações pessoais, verifique se o site é legítimo. Procure por HTTPS e verifique o domínio.

- Não compartilhe informações pessoais desnecessárias: Seja cauteloso com solicitações de informações pessoais, como números de cartão de crédito, senhas ou dados de conta bancária, especialmente por canais não confiáveis.

- Mantenha seus softwares atualizados: Atualize regularmente seu sistema operacional, navegadores e aplicativos para garantir a proteção contra vulnerabilidades.

- Utilize senhas fortes e únicas: Crie senhas complexas e diferentes para cada conta, incluindo letras maiúsculas e minúsculas, números e símbolos. Considere o uso de geradores de senhas.

- Desconfie de promessas de ganhos fáceis: Golpes geralmente envolvem promessas de ganhos rápidos e sem esforço. Se algo parecer muito bom para ser verdade, provavelmente é.

- Informe-se sobre os golpes mais comuns: Fique atento às tendências e às novas estratégias de golpistas. Procure por informações atualizadas sobre os golpes mais comuns.

- Utilize a autenticação em duas etapas: Ative a autenticação em duas etapas para suas contas online para adicionar uma camada extra de segurança.

- Tenha cuidado com mensagens de texto suspeitas: Cuidado com mensagens de texto ou ligações que solicitam informações pessoais ou que oferecem prêmios irresistíveis. Lembre-se que mensagens suspeitas podem ser parte de um golpe.

Considerações Finais

A segurança contra o golpe do bilhete premiado e outras fraudes exige vigilância constante e a adoção de práticas de segurança robustas. Lembre-se que a prevenção é a melhor forma de se proteger contra golpes. Ao aplicar essas dicas, você estará mais preparado para identificar e evitar armadilhas fraudulentas, protegendo seu dinheiro e sua privacidade. A informação é poder, e estar informado sobre os métodos de golpe é essencial para evitar se tornar uma vítima.

Em resumo, o Golpe Do Bilhete Premiado revela uma complexa teia de estratégias de manipulação, que vão além de simples bilhetes falsos. Compreender os mecanismos de engano, os perfis de vítimas e as consequências do golpe é fundamental para prevenir e proteger-se. Este artigo oferece um guia abrangente, desde a identificação de bilhetes falsos até a denúncia de fraudes, proporcionando as ferramentas necessárias para navegar em um cenário cada vez mais complexo de golpes.

Como posso identificar um bilhete premiado falso?

Existem vários sinais que indicam um bilhete falso. Verifique a qualidade da impressão, a presença de erros gramaticais, a ausência de informações essenciais, e compare com bilhetes genuínos. Procure por sites ou entidades oficiais para informações sobre bilhetes premiados.

Quais são as consequências emocionais de cair em um golpe?

As consequências emocionais podem variar de frustração e decepção a sentimentos de impotência e até mesmo trauma, dependendo da gravidade do golpe. A perda financeira também pode agravar esses impactos emocionais.

Como as empresas podem se proteger contra esse tipo de golpe?

As empresas devem implementar protocolos rigorosos de segurança, treinamentos para seus funcionários sobre identificação de golpes e mecanismos de denúncia. É fundamental a verificação da legitimidade de qualquer solicitação de informações sensíveis.

O que posso fazer se eu já fui vítima de um golpe?

Em caso de golpe, registre a ocorrência junto às autoridades competentes e tome as medidas necessárias para recuperar os danos financeiros. Procure ajuda de profissionais especializados e siga as orientações fornecidas pelas autoridades.