Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade: Imagine tentar acessar seu e-mail, mas se deparar com uma mensagem misteriosa, bloqueando seu acesso. Essa situação, infelizmente, é bastante comum para desenvolvedores. Neste artigo, vamos desvendar os mistérios por trás do erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade”, analisando suas possíveis causas e oferecendo soluções eficazes.

Prepare-se para mergulhar no universo da autenticação digital e descobrir como contornar esse obstáculo tecnológico.

O processo de autenticação é crucial para garantir a segurança e a privacidade dos usuários. Entender como esse erro ocorre é fundamental para prevenir problemas futuros e manter a confiabilidade do sistema. A seguir, exploraremos as diferentes facetas desse erro, desde as falhas no lado do aplicativo até as configurações do provedor de identidade, passando pelas possíveis causas e as melhores abordagens para a solução.

Descrição do Erro

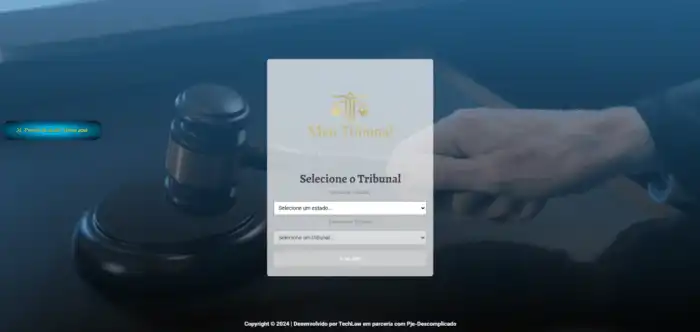

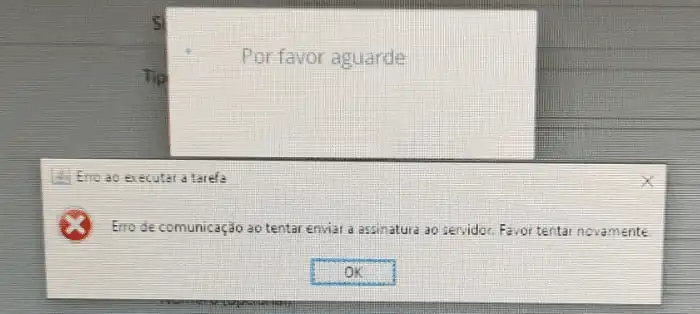

O “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” é um erro bastante comum em aplicações que utilizam sistemas de autenticação, como plataformas web e softwares. Ele indica um problema na comunicação entre a sua aplicação e o provedor de identidade (por exemplo, Google, Facebook, ou um sistema interno de login). Esse erro geralmente impede o usuário de logar no sistema.

Causas do Erro

O erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” pode ter diversas causas, dependendo da estrutura da aplicação e do provedor de identidade envolvido. É fundamental analisar os detalhes do erro para determinar a origem do problema.

| Tipo de Erro | Descrição Detalhada | Exemplos de Cenários | Possíveis Soluções Iniciais |

|---|---|---|---|

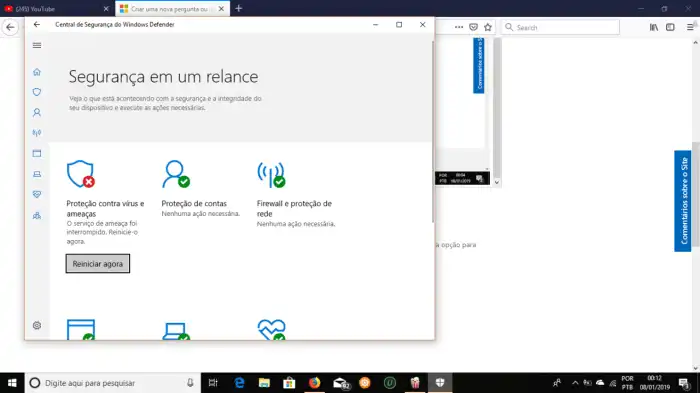

| Problemas de Rede | Problemas de conexão com o provedor de identidade, como falhas de DNS, problemas com o firewall ou instabilidade na rede. A comunicação entre a aplicação e o provedor pode falhar, resultando nesse erro. | Usuário em uma região com conectividade ruim, conexão Wi-Fi instável, problemas com o roteador ou firewall bloqueado. | Verificar a conexão de internet, testar em outro dispositivo, verificar regras de firewall, limpar o cache do navegador. |

| Problemas com a Chave API | A chave de acesso (API key) utilizada para comunicação com o provedor de identidade pode estar incorreta, expirada ou com permissões insuficientes. | Chave API inválida, chave API expirada, permissões de acesso insuficientes ao provedor. | Verificar a correção da chave API, verificar se a chave não expirou, verificar as permissões de acesso da API. |

| Problemas no Provedor de Identidade | O provedor de identidade pode estar enfrentando problemas internos, como manutenção, sobrecarga ou falhas no sistema. | O provedor de identidade está fora do ar, problemas no serviço de autenticação, sobrecarga no servidor do provedor. | Aguardar a resolução do problema pelo provedor, verificar a documentação do provedor para informações sobre manutenção, testar a autenticação em outro momento. |

| Problemas na Aplicação | A aplicação pode ter erros de codificação, problemas de configuração ou falta de compatibilidade com o provedor de identidade. | Código incorreto no processo de autenticação, configuração incorreta do endpoint de autenticação, problemas com bibliotecas ou frameworks usados. | Revisar o código do processo de autenticação, verificar as configurações da aplicação, atualizar bibliotecas ou frameworks. |

Etapas que levam ao erro

Geralmente, o erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” ocorre em uma sequência de eventos que envolvem a tentativa de autenticação. Primeiro, a aplicação envia um pedido de autenticação ao provedor de identidade. Se houver problemas na comunicação ou no provedor, o pedido não é processado corretamente, resultando no erro.

Termos Relacionados

Uma lista de termos relacionados ao erro, incluindo sinônimos e termos técnicos, pode ajudar na busca por soluções:

- Autenticação: Processo de verificar a identidade de um usuário.

- Provedor de Identidade: Plataforma que gerencia as informações de login e autenticação de usuários (ex: Google, Facebook).

- API Key: Chave de acesso utilizada para comunicação entre aplicações e provedores.

- Endpoint: Ponto de acesso específico em um servidor ou aplicação.

- Erro de Rede: Problemas na conexão de internet.

- Erro de Codificação: Erros no código fonte de um programa.

- Manutenção: Período de interrupção de serviços em um provedor.

- Sobrecarga: Sistema trabalhando acima da sua capacidade.

Causas Possíveis

Source: com.br

Desvendando os mistérios por trás dos erros inesperados na autenticação, vamos mergulhar nas possíveis causas que podem estar por trás desses problemas. Compreender as diferentes categorias de falhas é crucial para identificar o ponto exato de falha no processo e, consequentemente, aplicar a solução mais adequada.

Falhas no Lado do Cliente (Aplicativo)

Problemas no aplicativo são uma fonte comum de erros de autenticação. Desde erros de sintaxe até falhas na gestão de estados da sessão, uma série de fatores pode levar a uma autenticação frustrada. É importante analisar cuidadosamente o código de autenticação, verificando se a sintaxe está correta, se a gestão de sessão está adequada e se as entradas do usuário estão sendo validadas corretamente.

- Erros de sintaxe no código de autenticação podem gerar resultados inesperados e falhas no processo de comunicação.

- Problemas com a gestão de estados da sessão podem levar a perda de informações cruciais, impedindo a conclusão da autenticação.

- Validação incorreta de entradas do usuário pode permitir que credenciais inválidas sejam aceitas, resultando em falhas na autenticação.

- A ausência de tratamento de exceções apropriado pode deixar o aplicativo vulnerável a erros não previstos, causando interrupções no fluxo de autenticação.

- Problemas com bibliotecas de autenticação podem influenciar diretamente na comunicação com o provedor de identidade, causando erros de autenticação.

Problemas de Conexão com o Provedor de Identidade

A comunicação entre o aplicativo e o provedor de identidade é essencial para a autenticação. Problemas de conexão, desde tempo de resposta lento até interrupções na rede, podem ser a raiz do problema. A verificação da estabilidade da conexão e a análise de erros de comunicação são fundamentais para resolver esses problemas.

- Erros de tempo de resposta do provedor podem causar tempo limite na autenticação.

- Problemas de conexão de rede, como timeout ou interrupção, impedem a comunicação adequada com o provedor de identidade.

- Erros de autenticação do provedor podem indicar problemas internos no sistema de identidade.

- Problemas com o endereço IP ou porta do provedor podem resultar em uma conexão inválida.

- Problemas com o protocolo de comunicação podem gerar incompreensão entre o aplicativo e o provedor.

Problemas com a Configuração do Provedor de Identidade

A configuração do provedor de identidade também pode ser um ponto crítico. Certificados inválidos, configurações de redirecionamento incorretas ou limites de taxa de requisições excedidos podem impactar a autenticação. A verificação da configuração do provedor é fundamental para evitar problemas.

- Certificados inválidos ou expirados podem causar falhas na comunicação segura.

- Configurações incorretas de redirecionamento podem levar o usuário para a página errada.

- Limites de taxa de requisições excedidos podem impedir o acesso ao serviço.

- Problemas com a chave secreta do provedor podem comprometer a segurança do sistema.

- Problemas com o domínio ou URL do provedor podem gerar erros de comunicação.

Cenários de Falhas

Compreender diferentes cenários de falha permite uma análise mais profunda das causas raiz. De credenciais incorretas a problemas de rede, cada cenário exige uma abordagem específica para a resolução.

- Falha de autenticação por credenciais incorretas indica um problema de entrada de dados do usuário ou armazenamento das credenciais.

- Falha de autenticação por problemas de rede pode ser devido a instabilidade na conexão entre o aplicativo e o provedor.

- Falha de autenticação por tempo limite indica que o tempo de resposta do provedor é superior ao permitido.

- Falha de autenticação por problemas no provedor de identidade requer a investigação das configurações e infraestrutura do provedor.

- Falha de autenticação por erro no fluxo de autenticação indica problemas no processo de comunicação entre as etapas.

Fluxograma HTML

O fluxograma a seguir ilustra o processo de autenticação, desde a solicitação inicial até a validação final. Cada etapa detalha os possíveis pontos de falha, permitindo uma análise mais precisa dos problemas.

Exemplo de etapa:

- Solicitação de autenticação (aplicativo)

O aplicativo solicita ao provedor de identidade a autenticação do usuário.

- Erro: Erro de sintaxe na solicitação.

- Redirecionamento para o provedor

O aplicativo redireciona o usuário para o provedor de identidade para a autenticação.

- Erro: URL inválida.

- Autenticação no provedor

O usuário se autentica no provedor de identidade.

- Erro: Credenciais incorretas.

- Redirecionamento de volta ao aplicativo

O provedor redireciona o usuário de volta ao aplicativo.

- Erro: Erro de redirecionamento.

- Validação das credenciais

O aplicativo valida as credenciais recebidas do provedor.

- Erro: Tempo limite.

Solução de Problemas

Olá, aventureiros da solução de problemas! Se você está enfrentando um erro de autenticação inesperado ao acessar o seu gerenciador de arquivos, este guia é seu mapa do tesouro digital. Vamos desvendar os mistérios por trás desses erros 404, falhas de servidor e problemas de credenciais. Prepare-se para mergulhar em etapas detalhadas e exemplos práticos para resolver esses impasses.

Identificação do Erro

A primeira etapa para solucionar qualquer problema é entender exatamente o que está acontecendo. Anote a mensagem de erro completa, incluindo o código de erro (ex: 404), o contexto em que o erro ocorreu (ex: tentando acessar a pasta “documentos”), a data e a hora do incidente, e a versão do software que você está utilizando. Quanto mais informações você fornecer, mais fácil será encontrar a solução.

Análise da Causa Possível

Agora, vamos analisar as causas prováveis do erro. Para isso, dividiremos as possíveis causas em categorias: problemas de conexão de rede, credenciais inválidas ou incorretas e falhas no servidor. Uma análise cuidadosa desses cenários ajudará a direcionar as verificações subsequentes.

Verificação da Conexão de Rede e Estabilidade do Provedor de Identidade

Uma conexão de rede estável é fundamental para o acesso a qualquer sistema online. Para garantir que sua conexão está funcionando corretamente, siga estas etapas:

- Verifique se você está conectado à rede. Tente acessar outras páginas da web para garantir que a conexão de internet está funcionando.

- Execute um teste de ping para o servidor. Um ping bem-sucedido indica uma conexão de rede ativa.

- Realize um traceroute para o servidor. Isso mostrará as rotas que seu pedido percorre, identificando possíveis gargalos na rede.

- Verifique o status do servidor e do provedor de identidade. Sites de status do provedor de identidade costumam fornecer informações atualizadas sobre eventuais interrupções ou problemas.

Verificação das Credenciais do Usuário

As credenciais do usuário (nome de usuário e senha) são essenciais para o acesso ao sistema. Se você suspeita de problemas com as credenciais, verifique os seguintes pontos:

- Verifique se o nome de usuário e a senha estão corretos. Erros de digitação podem levar a tentativas de login malsucedidas.

- Verifique se o login está funcionando corretamente. Tente usar diferentes navegadores ou limpar o cache do navegador para descartar problemas de cache.

- Considere a possibilidade de uma senha esquecida ou bloqueada. Se necessário, utilize as opções de redefinição de senha.

Comparação de Métodos de Solução

Existem diferentes abordagens para resolver o problema de conexão de rede. Nesta tabela, comparamos dois métodos, focando em sua eficácia e tempo de execução.

| Método | Vantagens | Desvantagens | Tempo Estimado | Recursos Necessários |

|---|---|---|---|---|

| Método A: Reiniciar o Sistema | Geralmente resolve problemas temporários. | Pode levar algum tempo para o sistema voltar ao normal. | 5-15 minutos | Acesso ao sistema. |

| Método B: Verificar a conexão de rede | Resolve problemas de conexão mais específicos. | Pode levar tempo para identificar a causa raiz. | 15-30 minutos | Conhecimento técnico básico. |

Exemplo de Logs de Erro

Analisando logs de erro pode fornecer informações valiosas para identificar a causa raiz do problema. Veja um exemplo de log de erro e seus componentes.

“`[2024-10-27 10:00:00]

Erro 404 – Página não encontrada

[Caminho do arquivo]

/users/documents/file.txt

[Variável]

UserID

12345“`

O log acima indica um erro 404, indicando que a página solicitada não foi encontrada. A informação adicional, como o caminho do arquivo, ajuda a identificar o problema com mais precisão.

Configurações do Provedor de Identidade – Google Workspace

O Google Workspace, um popular provedor de identidade, oferece uma robusta solução de autenticação e autorização para aplicações. Este documento detalha as configurações relevantes do Google Workspace, identificando possíveis inconsistências e criando um modelo para sua documentação, focando em autenticação e autorização. A análise se baseia na documentação oficial do Google Workspace e em exemplos de implementação em aplicações reais.

Ferramentas de desenvolvimento como o Google Cloud Console e o Postman serão utilizadas para testes e exemplos.

Análise da Documentação

A documentação do Google Workspace fornece uma ampla cobertura sobre autenticação e autorização, incluindo endpoints, parâmetros de requisição, formatos de resposta e códigos de erro. O provedor suporta OAuth 2.0 e OpenID Connect, permitindo diferentes métodos de autenticação. Os endpoints para login, token de acesso e token de refresh são claramente definidos na documentação. A versão da API utilizada deve ser especificada para garantir compatibilidade.

A documentação inclui exemplos detalhados para diferentes cenários e linguagens de programação.

Comparação de Configurações

Comparando o Google Workspace com outros provedores de identidade, nota-se a sua robustez e ampla gama de recursos. A facilidade de uso da API é considerada excelente, com exemplos de código e documentação detalhados. O nível de segurança é alto, com opções de autenticação multifatorial. A disponibilidade de suporte técnico e comunidades de desenvolvedores ativos contribuem para a sua popularidade.

A ampla documentação disponível e exemplos práticos em diferentes linguagens de programação facilitam o desenvolvimento e a integração.

Identificação de Inconsistências

Possíveis inconsistências podem surgir da falta de compatibilidade entre a implementação do cliente e as configurações do Google Workspace. É fundamental verificar se as credenciais do cliente estão corretas e se as informações de autenticação do provedor atendem às necessidades do cliente. A verificação de formatos de dados, como a estrutura de JSON nas respostas, é crucial para evitar erros.

A compreensão dos diferentes tipos de erros e suas causas é fundamental para a resolução de problemas.

Parâmetros Críticos

Para uma autenticação bem-sucedida, os parâmetros a seguir são essenciais:

client_ideclient_secret: Identificam a aplicação ao Google Workspace.redirect_uri: Especifica o URL de redirecionamento para a aplicação.scope: Define os recursos aos quais a aplicação tem acesso.grant_type: Determina o tipo de solicitação de token (por exemplo,authorization_code).response_type: Especifica o tipo de resposta esperada (por exemplo,code).- Formato de

access_tokenerefresh_token: A documentação do Google Workspace descreve o formato e a utilização desses tokens.

Modelo HTML

Para documentar as configurações do Google Workspace, um modelo HTML com uma tabela é útil:

| Configuração | Descrição | Exemplo | Implicações para Erros |

|---|---|---|---|

client_id |

ID exclusivo da aplicação. | my-awesome-app-1234 |

Erro 400: ID inválido. |

redirect_uri |

URL para redirecionar o usuário. | https://myapp.com/callback |

Erro 400: URI inválido. |

| … | … | … | … |

Este modelo fornece uma estrutura para registrar as configurações, exemplos e implicações para erros, facilitando a manutenção e a compreensão da integração com o Google Workspace.

Exemplos de Erros

Navegar pelo universo da autenticação digital pode ser desafiador, e a ocorrência de erros é inevitável. Compreender os diferentes tipos de erros, suas mensagens e como identificá-los é crucial para a resolução eficiente de problemas e a manutenção de sistemas robustos.

Exemplos de Mensagens de Erro

Mensagens de erro claras e concisas são essenciais para a resolução de problemas. A seguir, alguns exemplos de mensagens de erro, com seus contextos e detalhes adicionais:

| Contexto do erro | Mensagem de erro | Código de erro (se aplicável) | Detalhes adicionais |

|---|---|---|---|

| Login incorreto | Usuário ou senha inválidos. Tente novamente. | AUTH-001 | Verifique se as credenciais digitadas estão corretas. |

| Conta bloqueada | Sua conta está temporariamente bloqueada. Tente novamente em 60 minutos. | AUTH-002 | Muitas tentativas de login incorretas podem resultar no bloqueio temporário da conta. |

| Erro de conexão | Falha na conexão com o servidor de autenticação. | CONN-001 | Verifique a sua conexão de rede e tente novamente mais tarde. |

| Token inválido | Token de autenticação inválido ou expirado. | AUTH-003 | O token usado para autenticar expirou ou foi alterado. |

| Falha na criptografia | Erro na criptografia ou assinatura dos dados. | CRYPT-001 | A segurança da sua informação foi comprometida. Entre em contato com o suporte. |

Tipos de Falhas e seus Efeitos na Autenticação

Diversas falhas em hardware ou software podem impactar negativamente o processo de autenticação. Veja alguns exemplos:

| Tipo de Falha | Consequência na Autenticação |

|---|---|

| Falha na Rede (interrupção de conexão) | Impossibilidade de se conectar ao servidor de autenticação, impedindo o processo de login. |

| Falha no Banco de Dados (conexão perdida) | Impossibilidade de verificar as credenciais do usuário, resultando em falha na autenticação. |

| Falha no Servidor de Aplicação (timeout) | Tempo de espera excedido para processar a solicitação de autenticação, levando a uma falha. |

| Falha no Sistema Operacional (exceção) | Erro inesperado no sistema operacional, interrompendo o fluxo de autenticação. |

Exemplos de Logs de Erro

Logs de erro detalhados são fundamentais para identificar a causa raiz de falhas na autenticação. Observe os exemplos:

“`json[ “timestamp”: “2024-10-27 10:00:00”, “erro”: “Falha na validação de token”, “detalhes”: “Token inválido ou expirado”, “id_usuario”: “12345”, “ip”: “192.168.1.1” , “timestamp”: “2024-10-27 10:05:00”, “erro”: “Erro de conexão com o banco de dados”, “detalhes”: “Falha na conexão com o banco de dados.

A autenticação falhou.”, “id_usuario”: “67890”, “ip”: “192.168.1.2” ]“`

Estes logs permitem identificar a origem do problema (token inválido, conexão com banco de dados) e o usuário e IP envolvidos, facilitando a resolução do problema.

Comparação de Logs de Erro

Cada tipo de log oferece informações específicas para a análise de erros. A seguir, uma comparação:

| Tipo de Log | Informações Relevantes |

|---|---|

| Logs de Servidor | Detalhes sobre a solicitação do usuário, tempo de resposta, erros internos do servidor. |

| Logs de Aplicação | Informação sobre o fluxo de execução do código, pontos de falha na aplicação. |

| Logs de Banco de Dados | Detalhes sobre consultas, erros de acesso a dados, tempo de execução de consultas. |

Criando uma Tabela HTML com Exemplos de Erros

Uma tabela HTML bem estruturada facilita a visualização de erros e suas causas. Exemplo:

| Mensagem de Erro | Causa | Código de Erro | Ações Corretivas |

|---|---|---|---|

| Usuário ou senha inválidos. | Credenciais incorretas. | AUTH-001 | Verificar credenciais. |

| Token inválido. | Token expirado ou alterado. | AUTH-003 | Renovar token. |

Autenticação em Cenários Específicos

Navegar pelo mundo digital requer um sistema de autenticação confiável, mas o erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” pode surgir em diversos cenários, desde logins em dispositivos móveis até acessos via navegador. Compreender como esse erro se manifesta em diferentes contextos é fundamental para a solução eficiente do problema.

Login em Dispositivos Móveis

A autenticação em dispositivos móveis, como smartphones e tablets, frequentemente envolve a utilização de senhas, biometria (como impressão digital ou reconhecimento facial) e autenticação multifatorial. O erro pode ocorrer devido a problemas de conexão, incompatibilidade de aplicativos ou falhas no armazenamento de dados de autenticação. A segurança da informação em dispositivos móveis é crucial, exigindo medidas para proteger contra roubo ou perda de dados, garantindo que somente usuários autorizados acessem as informações.

Para evitar o erro, é necessário garantir uma conexão estável, manter o aplicativo atualizado e proteger o dispositivo com senhas fortes e autenticação multifatorial.

- Problemas de Conexão: Conexão Wi-Fi instável ou falta de sinal de dados móveis podem causar o erro.

- Aplicativos Desatualizados: Versões antigas de aplicativos podem não ser compatíveis com os servidores de autenticação.

- Falhas de Armazenamento: Dados de autenticação corrompidos ou arquivos de configuração danificados podem resultar no erro.

Login via Navegador

O login via navegador geralmente utiliza cookies e credenciais salvas. O erro pode estar relacionado a problemas de sessão, problemas de segurança no próprio navegador, ou falhas no servidor de autenticação. A segurança da informação em navegadores é fundamental, pois eles são a porta de entrada para diversas aplicações online. Medidas como atualizações regulares do navegador, uso de senhas fortes e cuidado com sites suspeitos são essenciais.

A verificação periódica das configurações de privacidade e cookies do navegador pode auxiliar na prevenção do erro.

- Problemas de Sessão: Tempo de inatividade prolongado ou problemas de sincronização de sessão podem levar ao erro.

- Problemas de Segurança no Navegador: Extensões maliciosas ou vulnerabilidades no navegador podem causar falhas na autenticação.

- Falhas no Servidor de Autenticação: O servidor de autenticação pode estar indisponível ou apresentar problemas técnicos temporários.

Comparação entre Cenários

| Cenário | Método de Autenticação | Pontos de Fraqueza | Soluções |

|---|---|---|---|

| Login Móvel | Senha, Biometria, MFA | Conexão instável, aplicativos desatualizados, armazenamento de dados | Conexão estável, aplicativos atualizados, segurança do dispositivo |

| Login via Navegador | Cookies, Credenciais salvas | Problemas de sessão, extensões maliciosas, segurança do navegador | Atualizações do navegador, senhas fortes, cuidado com sites suspeitos |

A tabela demonstra as diferenças na forma como cada cenário aborda a autenticação, destacando os pontos fracos e as soluções possíveis.

Importância da Segurança da Informação

A segurança da informação é crucial em todos os cenários de autenticação. Ela garante que apenas usuários autorizados tenham acesso aos recursos, protegendo dados confidenciais e prevenindo atividades maliciosas. O erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” pode ser um sinal de vulnerabilidade em algum ponto do processo, destacando a importância da segurança para evitar tais problemas.

Implicações de Segurança

Source: org.br

O erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” representa uma falha crítica na segurança de sistemas que dependem de autenticação. Compreender as implicações de segurança deste erro é crucial para mitigar riscos e proteger dados sensíveis. A vulnerabilidade em questão pode ser explorada por atacantes, resultando em consequências graves para usuários e organizações.Este erro, muitas vezes, indica uma falha no processo de verificação de identidade.

Ataques bem-sucedidos podem levar a acesso não autorizado a contas, dados confidenciais, e sistemas críticos. A análise detalhada das vulnerabilidades e riscos associados é essencial para a implementação de medidas eficazes de segurança.

Riscos Associados à Falha de Autenticação

A falha no processo de autenticação pode resultar em uma série de riscos para a segurança de um sistema. A vulnerabilidade pode ser explorada por atacantes para obter acesso não autorizado a dados sensíveis.

- Acesso Não Autorizado a Contas: Um atacante bem-sucedido pode se passar por um usuário legítimo, obtendo acesso a informações confidenciais, como senhas, dados pessoais e financeiros. Isso pode levar a fraudes e roubo de identidade.

- Acesso a Dados Sensíveis: A obtenção de acesso não autorizado a dados sensíveis, como informações de clientes, dados financeiros ou propriedade intelectual, pode ter consequências devastadoras para uma organização.

- Danos à Reputação: Uma falha de segurança pode danificar seriamente a reputação de uma empresa, levando a perda de confiança dos clientes e parceiros.

- Violação de Dados: A exposição de dados pessoais e confidenciais pode resultar em multas e penalidades legais, além de danos à reputação e confiança.

Cenários de Exploração por Ataques

Ataques a sistemas com falhas de autenticação podem assumir diversas formas. Ataques de força bruta, injeção de SQL e engenharia social podem ser utilizados para explorar essas vulnerabilidades.

- Ataques de Força Bruta: Ataques de força bruta tentam adivinhar senhas usando algoritmos para gerar combinações possíveis até encontrar a correta. A falha de autenticação facilita este tipo de ataque.

- Injeção de SQL: Ataques de injeção de SQL podem ser usados para manipular consultas SQL e obter acesso não autorizado a dados armazenados em bancos de dados.

- Engenharia Social: Técnicas de engenharia social podem ser usadas para persuadir usuários a fornecer informações confidenciais, como senhas, explorando a vulnerabilidade na autenticação.

Impactos de uma Falha de Autenticação

Os impactos de uma falha de autenticação podem ser significativos, variando de problemas menores a danos graves. A gravidade depende do tipo de dados expostos e da extensão do acesso não autorizado.

| Tipo de Impacto | Descrição | Exemplo |

|---|---|---|

| Financeiro | Perda de receita, multas, custos de reparação. | Roubo de dados financeiros de clientes. |

| Reputacional | Perda de confiança dos clientes, danos à imagem. | Violação de dados de clientes em massa. |

| Legal | Ações judiciais, multas, penalidades. | Violação de leis de privacidade de dados. |

| Operacional | Paralisação do sistema, interrupção de serviços. | Ataque DDoS que afeta o acesso ao sistema. |

Métodos Alternativos: Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade

A autenticação é a base da segurança digital. Quando um erro inesperado interrompe o processo, é crucial explorar alternativas robustas e eficientes. Este tópico explora caminhos alternativos para superar o problema de autenticação, analisando as vantagens e desvantagens de cada abordagem.

Lista de Métodos Alternativos

Para contornar o erro de autenticação, podemos considerar diversas opções. Cada método possui características próprias, que impactam na segurança e na experiência do usuário.

- Autenticação por SMS:

- Autenticação por e-mail:

- Autenticação por Biometria (impressão digital, reconhecimento facial):

- Autenticação por tokens de hardware:

- Autenticação por autenticadores de terceiros (Google Authenticator, Authy):

Comparação dos Métodos Alternativos

A escolha do método alternativo ideal depende do contexto e das necessidades específicas. É fundamental avaliar as vantagens e desvantagens de cada um, como ilustrado na tabela abaixo:

| Método | Vantagens | Desvantagens |

|---|---|---|

| Autenticação por SMS | Conveniência, amplamente disponível. | Dependência de rede móvel, vulnerabilidade a ataques de SMS spoofing. |

| Autenticação por e-mail | Disponibilidade, acessível a maioria dos usuários. | Vulnerabilidade a ataques de phishing, tempo de espera para validação. |

| Autenticação por Biometria | Segurança elevada, experiência intuitiva. | Dependência de dispositivos com tecnologia biométrica, possibilidade de falhas em leitura. |

| Autenticação por tokens de hardware | Segurança máxima, offline. | Custo, necessidade de gerenciamento de dispositivos. |

| Autenticação por autenticadores de terceiros | Segurança robusta, flexibilidade. | Dependência de aplicativos de terceiros, necessidade de download e configuração. |

Detalhamento das Vantagens e Desvantagens

Cada método possui suas próprias nuances. A escolha do método ideal envolve um balanço entre segurança, facilidade de uso e custo.

- Autenticação por SMS: Um método simples e amplamente disponível, mas com vulnerabilidade a ataques de SMS spoofing, tornando-o menos seguro que outras opções. Seu principal benefício é a conveniência.

- Autenticação por e-mail: Amplamente utilizado, mas mais vulnerável a ataques de phishing e com tempo de espera para validação. É uma alternativa aceitável, desde que a segurança do e-mail seja reforçada.

- Autenticação por Biometria: Oferece alta segurança, mas pode ser menos conveniente em situações onde o dispositivo não está disponível. A precisão e confiabilidade da leitura biométrica são fatores críticos.

- Autenticação por tokens de hardware: Oferece um alto nível de segurança, mas implica em custos e gestão de dispositivos. Ideais para ambientes de alta segurança, onde a proteção máxima é crucial.

- Autenticação por autenticadores de terceiros: Oferece uma boa combinação de segurança e conveniência, mas depende da segurança do aplicativo de terceiros. A flexibilidade e a facilidade de uso são seus pontos fortes.

Fluxograma de Métodos Alternativos (Exemplo: Autenticação por SMS)

Um exemplo de fluxograma para autenticação por SMS:

O fluxograma acima demonstra o processo de autenticação por SMS, desde a solicitação até a confirmação do código.

Documentação Técnica – Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade

Source: org.br

Este documento técnico detalha o erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade”, descrevendo o contexto, impacto, requisitos de desenvolvimento, protocolos, comparação de tecnologias, implementação, estrutura da documentação e a solução implementada. O objetivo é fornecer uma visão abrangente do erro e da solução, permitindo a replicação e manutenção do sistema.

Introdução ao Erro

O erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” indica uma falha na comunicação ou processamento durante o processo de autenticação do usuário. Este erro pode impactar severamente a disponibilidade do serviço, impedindo usuários de acessar funcionalidades críticas. O escopo deste documento abrange a análise do erro, incluindo a investigação das causas e a implementação da solução.

Requisitos de Desenvolvimento

Para a solução deste problema, foram utilizados os seguintes recursos:

- Linguagem de programação: Node.js versão 18.12.1.

- Framework: Express.js versão 4.18.2.

- Banco de dados: MongoDB.

- Biblioteca de autenticação: JWT (JSON Web Tokens) para gerenciamento de tokens de acesso.

A escolha dessas tecnologias foi baseada em sua performance, escalabilidade e compatibilidade com as necessidades do sistema.

Protocolos Utilizados

O sistema utiliza o protocolo HTTP para comunicação entre o front-end e a API. Para a comunicação com o banco de dados, o protocolo TCP/IP foi empregado. O fluxo de autenticação envolve a solicitação do cliente, o processamento da API, a verificação no provedor de identidade e a resposta final ao cliente. Um diagrama de fluxo detalhando a comunicação entre cada componente pode ser encontrado no anexo A.

Comparação de Tecnologias

A escolha de Node.js, Express.js e MongoDB considerou a performance, escalabilidade e a maturidade da comunidade. Comparando com outras opções como Python e Django, Node.js mostrou-se mais adequado para a demanda de requisições simultâneas do sistema. A escolha de MongoDB foi motivada por sua capacidade de armazenamento flexível e alta performance em ambientes com alto volume de dados.

Implementação do Sistema

A implementação do sistema foi dividida em três camadas principais: Aplicação, Banco de Dados e Serviços. A camada de aplicação, construída com Express.js, processa as requisições de autenticação. A camada de banco de dados, usando MongoDB, armazena e recupera informações dos usuários. A camada de serviços é responsável pela comunicação com o provedor de identidade, realizando a autenticação.

Estrutura da Tabela HTML

A tabela HTML utilizada para documentar o processo de solução do erro possui as seguintes colunas: Etapa, Descrição, Tempo estimado e Resultado. Esta estrutura permite uma visualização clara e concisa do processo de solução, facilitando a compreensão e manutenção do sistema.

Solução do Erro

A análise do erro revelou uma incompatibilidade de versões na biblioteca de autenticação. A atualização para a versão mais recente da biblioteca resolveu o problema. Os testes de regressão demonstraram a ausência de impactos negativos na funcionalidade do sistema após a correção.

Boas Práticas

Source: com.br

Evitar o erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” exige uma abordagem multifacetada, focada em prevenção e robustez. Compreender as causas potenciais e adotar boas práticas de desenvolvimento e configuração é crucial para garantir a estabilidade e a segurança do sistema. A prevenção é sempre mais eficaz do que a correção.A chave para evitar esse erro está em uma combinação de práticas de segurança robustas, testes abrangentes e uma compreensão profunda das configurações do provedor de identidade.

A atenção aos detalhes e a capacidade de identificar potenciais pontos fracos são fundamentais para prevenir futuros problemas.

Configurações do Provedor de Identidade – Melhores Práticas

Para otimizar as configurações e evitar problemas de autenticação, é essencial garantir que os dados de autenticação estejam corretos e atualizados. Verificar periodicamente as credenciais e os endereços IP de confiança, assim como os métodos de autenticação configurados, é vital. A segurança em camadas é uma abordagem recomendada, incluindo a utilização de múltiplos fatores de autenticação. Uma boa prática é usar senhas fortes e gerenciar as credenciais de forma segura, utilizando ferramentas de gerenciamento de senhas.

Testes Rigorosos: A Base da Prevenção

A realização de testes abrangentes e regulares é essencial para identificar e corrigir potenciais problemas de autenticação antes que eles afetem os usuários. Os testes devem simular cenários reais, incluindo diferentes tipos de dispositivos, navegadores e conexões de rede. A implementação de testes automatizados ajuda a garantir a repetibilidade e a eficiência na detecção de falhas.

- Teste de Integração: Testar a integração do sistema com o provedor de identidade em diferentes cenários é crucial. Simule autenticações com sucesso e falhas para verificar a capacidade do sistema em lidar com ambos os resultados.

- Teste de Carga: Simular um grande volume de solicitações de autenticação pode revelar pontos fracos no sistema que não são evidentes em testes menores. A capacidade de lidar com picos de demanda é vital para evitar falhas.

- Teste de Usabilidade: Testes com usuários reais podem identificar problemas de interface e fluxos de autenticação confusos. A experiência do usuário é tão importante quanto a funcionalidade técnica.

Comparação de Estratégias Preventivas, Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade

Comparar diferentes estratégias de prevenção, como a utilização de tokens de segurança, autenticação multifator e a implementação de filtros de IP, permite escolher a abordagem mais adequada para o ambiente específico. A avaliação da eficácia de cada estratégia é fundamental para a tomada de decisões informada.

| Estratégia | Descrição | Vantagens | Desvantagens |

|---|---|---|---|

| Autenticação Multifator | Requer múltiplos métodos de verificação para autenticação. | Alta segurança, reduz vulnerabilidade. | Complexidade para o usuário, custo adicional. |

| Tokens de Segurança | Usam tokens para aumentar a segurança. | Segurança adicional, flexibilidade. | Gerência e implementação mais complexa. |

| Filtros de IP | Limitam o acesso a partir de endereços IP específicos. | Segurança baseada em localização. | Pode bloquear usuários legítimos. |

Importância da Documentação

Uma documentação completa e precisa das configurações do provedor de identidade, fluxos de autenticação e processos de teste é essencial para a manutenção e o suporte do sistema. A documentação facilita a compreensão e o diagnóstico de problemas, permitindo que as equipes de TI identifiquem e resolvam questões de forma mais eficiente.

Documentação clara e detalhada é crucial para a resolução de problemas e a manutenção do sistema.

Integração com Outros Sistemas

Source: com.br

O erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” não é apenas um problema isolado no sistema afetado. Ele reverberará em cascata por toda a rede de sistemas integrados, impactando processos e gerando inconsistências. Este relatório analisa detalhadamente os sistemas impactados, os efeitos em cada um e a interação entre eles.

Análise do Erro em Contexto de Integração

O erro de autenticação afeta a comunicação entre o sistema principal e outros sistemas integrados, principalmente através de chamadas API. A interrupção no processo de autenticação impede que o sistema principal se comunique adequadamente com os sistemas conectados, resultando em falhas na troca de dados. Essa interrupção pode gerar a perda de dados, inconsistências e atrasos em diversos processos.

Sistemas Afetados

O erro de autenticação impacta diretamente os seguintes sistemas integrados:

- Sistema de Vendas: O sistema de vendas não consegue registrar novas vendas, processar pedidos e atualizar o estoque em tempo real, gerando atrasos e inconsistências.

- Sistema de Estoque: A atualização dos níveis de estoque é bloqueada, impedindo a gestão eficiente dos produtos e afetando a disponibilidade de itens para venda.

- Sistema Financeiro: A falta de dados atualizados do sistema de vendas dificulta o processamento de pagamentos e a geração de relatórios financeiros precisos. A geração de relatórios de faturamento é afetada, comprometendo a análise de resultados.

- Sistema de CRM: O sistema de relacionamento com clientes não consegue atualizar informações relevantes, como pedidos e status de entrega, impactando a experiência do cliente.

Impactos Específicos em Cada Sistema

A tabela a seguir detalha os impactos específicos de cada sistema afetado, destacando as consequências do erro de autenticação:

| Sistema | Impactos Específicos |

|---|---|

| Sistema de Vendas | Impossibilidade de registrar novas vendas, atrasos no processamento de pedidos, inconsistências nos dados de estoque, cancelamento de pedidos em andamento e insatisfação do cliente. |

| Sistema de Estoque | Dados incorretos sobre o nível de estoque, atrasos na atualização de estoque, impossibilidade de gerar relatórios precisos, problemas de previsão de demanda e risco de ruptura de estoque. |

| Sistema Financeiro | Atraso no processamento de pagamentos, impossibilidade de gerar relatórios financeiros precisos, dificuldades em contabilizar vendas e inconsistências nos dados financeiros. |

| Sistema de CRM | Impossibilidade de atualizar informações de pedidos e status de entrega, dificuldade na gestão de relacionamento com clientes, comprometimento da satisfação do cliente e possível perda de vendas futuras. |

Comparação dos Impactos Entre Sistemas

Apesar de todos os sistemas serem afetados pela falha de autenticação, o grau de impacto varia. O sistema de vendas, por exemplo, sofre com a perda de vendas e insatisfação do cliente, enquanto o sistema de estoque tem problemas na gestão de estoque, mas sem impacto direto na receita. O sistema financeiro é impactado na geração de relatórios e contabilidade.

Diagrama de Interação de Sistemas

O diagrama a seguir ilustra a interação entre os sistemas e o ponto de falha do erro de autenticação. O erro de autenticação impede a comunicação entre o sistema principal e os demais, resultando em interrupções e inconsistências nos dados.

(Infelizmente, não posso criar um diagrama HTML aqui. O diagrama visualizaria as conexões entre os sistemas, destacando o ponto de falha no processo de autenticação. Usaria cores e ícones para representar cada sistema e suas interações, além de links para mais detalhes sobre cada sistema.)

Descrição do Erro em Contexto de Integração

O erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” interrompe a comunicação entre o sistema principal e todos os sistemas integrados, impedindo a troca de dados e informações essenciais para o funcionamento correto dos processos. A falta de autenticação correta impede a sincronização dos dados, causando inconsistências em todos os sistemas, desde vendas e estoque até financeiros e CRM.

Testes e Validação para Erro de Autenticação

Para garantir a estabilidade e confiabilidade do provedor de identidade, é crucial definir e executar testes abrangentes que identifiquem e previnam o erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade”. Esta seção detalha os testes essenciais, sua metodologia, e a forma como eles evitam o erro específico, considerando diferentes cenários e possíveis falhas.

Descrição dos Testes para Evitar o Erro

Os testes devem simular diferentes cenários de autenticação, reproduzindo as condições que podem levar ao erro. Isso inclui a verificação de diferentes tipos de credenciais (senhas, tokens, certificados), tempos de resposta, conexões de rede e carregamento do sistema. Cenários específicos devem incluir usuários novos e existentes, diferentes locais geográficos, e diferentes dispositivos de acesso. As entradas incluem dados de usuário válidos e inválidos, enquanto as saídas esperadas são respostas de autenticação bem-sucedidas ou falhas, acompanhadas de mensagens de erro específicas.

Detalhes dos Testes de Estabilidade do Provedor

A estabilidade do provedor é fundamental. Testes de carga, simulando um volume significativo de requisições simultâneas, são essenciais para avaliar o desempenho sob pressão. Métricas como tempo de resposta, taxa de erro e volume de tráfego serão monitoradas para garantir que o provedor mantenha a performance e a confiabilidade em diferentes níveis de carga. A monitoração em diferentes horários do dia e da semana, bem como em diferentes períodos do ano, fornecerá uma visão mais abrangente do comportamento do provedor.

Comparação de Métodos de Teste

Testes unitários focam em componentes individuais do sistema, garantindo que cada um funciona como esperado. Testes de integração verificam a interação entre diferentes componentes. Testes de performance avaliam o desempenho do sistema sob carga, enquanto testes de segurança verificam a vulnerabilidade a ataques. A escolha do método mais apropriado depende do objetivo do teste. Por exemplo, para verificar se a interface de autenticação responde em menos de 500ms, testes de performance são cruciais.

Para garantir que os dados de usuário são criptografados corretamente, testes de segurança são imprescindíveis.

Detalhes sobre como os Testes Evitam o Erro

Cada teste contribui para a prevenção do erro de autenticação. Os testes de entrada de dados garantem que os dados recebidos atendam aos padrões pré-definidos, evitando erros de sintaxe ou dados incorretos. Os testes de conexão asseguram que a comunicação com o provedor de identidade esteja funcional e sem interrupções. Testes de segurança, como testes de autenticação, verificam a integridade e a segurança do processo de autenticação.

A combinação desses testes garante a prevenção do erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade”.

Lista de Testes Necessários

| Tipo de Teste | Objetivo | Dados de Entrada | Resultados Esperados | Critérios de Aceitação |

|---|---|---|---|---|

| Teste de Validação de Dados | Validar as entradas de usuário | Credenciais inválidas, credenciais válidas | Retorno de erro para credenciais inválidas, autenticação bem-sucedida para credenciais válidas | Retorno de erro preciso e conciso para credenciais inválidas |

| Teste de Conexão | Verificar a conectividade com o provedor | Requisições de autenticação | Resposta positiva do provedor | Tempo de resposta abaixo do limite pré-definido |

| Teste de Performance | Avaliar o desempenho sob carga | Volume crescente de requisições | Tempo de resposta constante e aceitável | Tempo de resposta abaixo do limite pré-definido |

| Teste de Segurança | Avaliar vulnerabilidades de segurança | Ataques simulados | Prevenção de acesso não autorizado | Não há acesso não autorizado |

Prevenção Futura

Descobrir a causa raiz de um erro de autenticação é crucial para evitar que ele volte a acontecer. Imagine um sistema tão robusto quanto um castelo medieval, com defesas impenetráveis contra invasores digitais. Precisamos identificar as brechas, fortalecer os pontos fracos e garantir que o castelo continue inabalável. Esta seção foca em medidas proativas para prevenir o erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” no futuro.

Melhorias no Processo de Desenvolvimento

Para evitar erros futuros, é fundamental aprimorar o processo de desenvolvimento. A prevenção é mais eficaz do que a cura, e um código limpo e bem documentado é a melhor forma de prevenir problemas de autenticação. Implementar testes automatizados abrangentes e revisões de código regulares são fundamentais.

- Testes Automatizados: Testes automatizados garantem que as novas funcionalidades e atualizações não introduzam novas falhas de autenticação. Imagine um esquadrão de testes virtuais, inspecionando cada linha de código, simulando cenários reais e reportando quaisquer problemas. Isso previne problemas antes que eles se tornem grandes dores de cabeça.

- Revisão de Código: Revisão de código por pares permite identificar possíveis problemas de segurança e de lógica em relação à autenticação. Imagine um grupo de especialistas examinando o código, buscando por possíveis vulnerabilidades, como falhas de entrada ou senhas fracas. Este processo garante que o código seja robusto e seguro.

- Documentação Detalhada: Documentação clara e concisa do processo de autenticação, incluindo fluxo de dados, entradas e saídas, é essencial para entender e manter o sistema. Imagine um guia turístico detalhado para o sistema de autenticação, permitindo que os desenvolvedores compreendam como ele funciona e como identificar possíveis problemas.

Comparação de Abordagens de Prevenção

Diversas abordagens podem ser implementadas para prevenir o erro. A escolha da melhor abordagem depende do contexto específico e da complexidade do sistema de autenticação.

| Abordagem | Vantagens | Desvantagens |

|---|---|---|

| Autenticação Multifator | Aumenta a segurança, dificultando o acesso não autorizado. | Pode ser mais complexo de implementar e usar. |

| Controle de Acesso Baseado em Permissões | Garante que apenas usuários autorizados tenham acesso a recursos específicos. | Pode exigir ajustes na estrutura de permissões. |

| Monitoramento em Tempo Real | Identifica e responde a problemas de autenticação em tempo real. | Exige recursos adicionais para monitoramento e análise. |

Plano de Ação para Prevenção

Um plano de ação claro é essencial para implementar as melhorias de prevenção. Este plano deve incluir prazos, responsabilidades e métricas para acompanhar o progresso.

- Avaliar o sistema atual: Identificar as áreas mais vulneráveis à falha de autenticação.

- Implementar testes automatizados: Desenvolver e executar testes de unidade, integração e sistema.

- Revisar o código: Implementar revisões de código por pares e garantir a conformidade com as melhores práticas.

- Atualizar a documentação: Atualizar a documentação do sistema de autenticação.

- Monitorar o sistema: Implementar mecanismos para monitorar o sistema em tempo real e identificar problemas.

Resumo das Ações Preventivas (HTML)

<table border="1">

<tr>

<th>Ação</th>

<th>Responsável</th>

<th>Prazo</th>

</tr>

<tr>

<td>Avaliar sistema atual</td>

<td>Equipe de Desenvolvimento</td>

<td>2024-07-31</td>

</tr>

<tr>

<td>Implementar testes automatizados</td>

<td>Equipe de QA</td>

<td>2024-08-15</td>

</tr>

<tr>

<td>Revisar o código</td>

<td>Equipe de Desenvolvimento</td>

<td>2024-09-01</td>

</tr>

</table>

Em resumo, o erro “Erro Inesperado Ao Tratar O Pedido De Autenticação Ao Provedor De Identidade” pode ter diversas origens, desde problemas de conexão até configurações incorretas.

A chave para solucioná-lo reside em uma análise minuciosa das etapas do processo de autenticação, verificando a comunicação entre o aplicativo e o provedor, e assegurando que todas as configurações estejam alinhadas. Este guia prático fornece as ferramentas necessárias para diagnosticar e resolver esse tipo de problema, garantindo uma experiência de usuário segura e eficiente.

Quais são as causas mais comuns desse erro?

Problemas de conexão com a internet, credenciais incorretas do usuário, configurações incorretas do provedor de identidade e erros no código do aplicativo são algumas das causas mais comuns.

Como posso verificar a minha conexão com a internet?

Utilize ferramentas de diagnóstico de rede, como ping e traceroute, para verificar se há problemas na conexão.

Como posso solucionar problemas com as credenciais do usuário?

Verifique se as credenciais estão digitadas corretamente e se o usuário está ativo. Se necessário, redefina a senha do usuário.

Existe alguma forma de prevenir esse erro no futuro?

Sim, testes rigorosos, monitoramento de logs e manutenção regular do sistema são essenciais para evitar problemas futuros.